وداعاً لكلمات المرور و رموز التحقق!

تعرف على تقنية الـ Push Authentication

من السهل أن تتعرض كلمة المرور الخاصة بك إلى الاختراق من خلال هجمات التصيد الإلكتروني، حتى وإن كانت تتوافق مع معايير الأمن السيبراني لكلمات المرور القوية وحتى لو كانت صعبت التوقع لذلك لا بد لنا أن نتعرف على تقنية Push Authentication.

قد يوصيك البعض بأنه يجب عليك استخدام تقنية المصادقة متعددة العوامل او كما تسمى بتقنية التحقق من الهوية متعدد العناصرMulti-Factor Authentication (MFA)) لزيادة الأمان الخاص بك.

والتي تعرف على أنها، عملية تسجيل الدخول إلى حسابك من خلال خطوات متعددة. حيث تتطلب منك إدخال معلومات أكثر وليس كلمة المرور فقط.

ولكن هناك مشكلة أخرى تظهر عند استخدام هذه التقنية، فيجب عليك عند تسجيل الدخول إلى أي تطبيق أو موقع، أن تقوم بإدخال رمز الـ (الرقم السري الصالح لمرة واحدة) OTP والمرسل إما إلى هاتفك أو بريدك الإلكتروني.

نعم، سيزيد هذا من مستوى الأمان ولكنه في نفس الوقت يجعل العملية أطول، وتستغرق المزيد من الوقت!

فيجب عليك إدخال رمز الـ OTP صحيحاً، وفي حال أنك أخطأت، سيعيد الموقع إرسال رمز الـ OTP مرة أخرى بعد مدة، حيث يجب عليك إدخاله مرةً ثانية، من الممكن أن يكون لديك مشكلة في وصول الرمز عبر البريد الإلكتروني أو في وصول رسائل الـ SMS إلى هاتفك ولن تكون حينها قادراً على رؤية رمز الـ OTP في المقام الأول.

فهل يوجد حل آخر يجمع بين سهولة الاستخدام وزيادة الأمان؟

تابعوا معنا لنتعرف على تقنية” Push Authentication”.

ما هي؟

كيف تعمل؟

ما المميزات الخاصة بها؟

هل هي أكثر أمانًا؟

تعرف على ميزة الـ Push Authentication ؟

هي إحدى أنواع التحقق من الهوية متعدد العناصر (Multi-Factor Authentication).

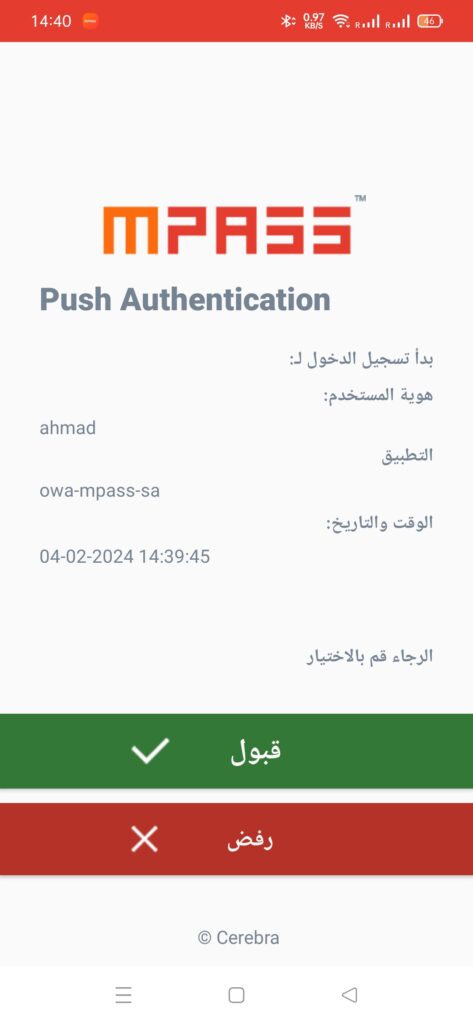

والتي تعمل عن طريق إرسال إشعار إلى الهاتف المحمول المسجل مسبقاً للمستخدم حيث يمكن للمستخدم بعد ذلك النقر على الإشعار للموافقة أو رفض تسجيل الدخول (Yes/No).

كما تضيف ميزة الـ Push Authentication طبقة إضافية من الأمان من خلال التحقق من أن المستخدم يمتلك الهاتف المحمول الذي تم إرسال الإشعار إليه.

فبدون الوصول إلى الهاتف المحمول، لا يمكن للمهاجم تسجيل الدخول واختراق الحساب.

كما تحظى هذه الميزة بسهولة الاستخدام (User-Friendly) على عكس أنواع التحقق من الهوية متعدد العناصر الأخرى.

حيث لا يتطلب من المستخدم سوى الموافقة أو رفض الطلب المقدم إليه دون الحاجة إلى كتابة كلمة مرور أو إدخال رمز الأمان لمرة واحدة (OTP).

هل مستوى الأمان كافي؟

قد يعتقد البعض أن هذه الميزة غير آمنة بشكل كامل، ويعود هذا الاعتقاد إلى سهولة استخدامها مما يظن البعض أنه ينقص من مستوى الأمان.

ولكن على العكس تمامًا، فإن ميزة الـ Push Authentication تقدم لنا طريقة أكثر أمانًا من الطرق التقليدية الأخرى المتعلقة بالمصادقة متعددة العوامل (MFA).

حيث تستخدم هذه التقنية طريقة تواصل مشفرة تمامًا بين التطبيق وجهاز المستخدم، مما يوفر الحماية ضد هجمات الوسيط او ما تسمى بهجمات الوسيط Man-in-the-Middle”

كما أن ميزة الـ Push Authentication يمكن استخدامها كطريقة آمنة و فعالة من طرق التحقق مختلفة النطاق (Out-of-Band Authentication) والتي تعني أنه يتم استخدام طريقة تحقق مختلفة عن الطريقة التي تم استخدامها للوصول للتطبيق المستهدف ولتكن مثلاً صفحة ويب على المتصفح في حين أنه يتطلب من المستخدم استعمال الهاتف لإجراء تحقق عبر اشعار الـ Push Authentication.

هل أنت مستعد للانضمام إلى عصر الـ Push؟

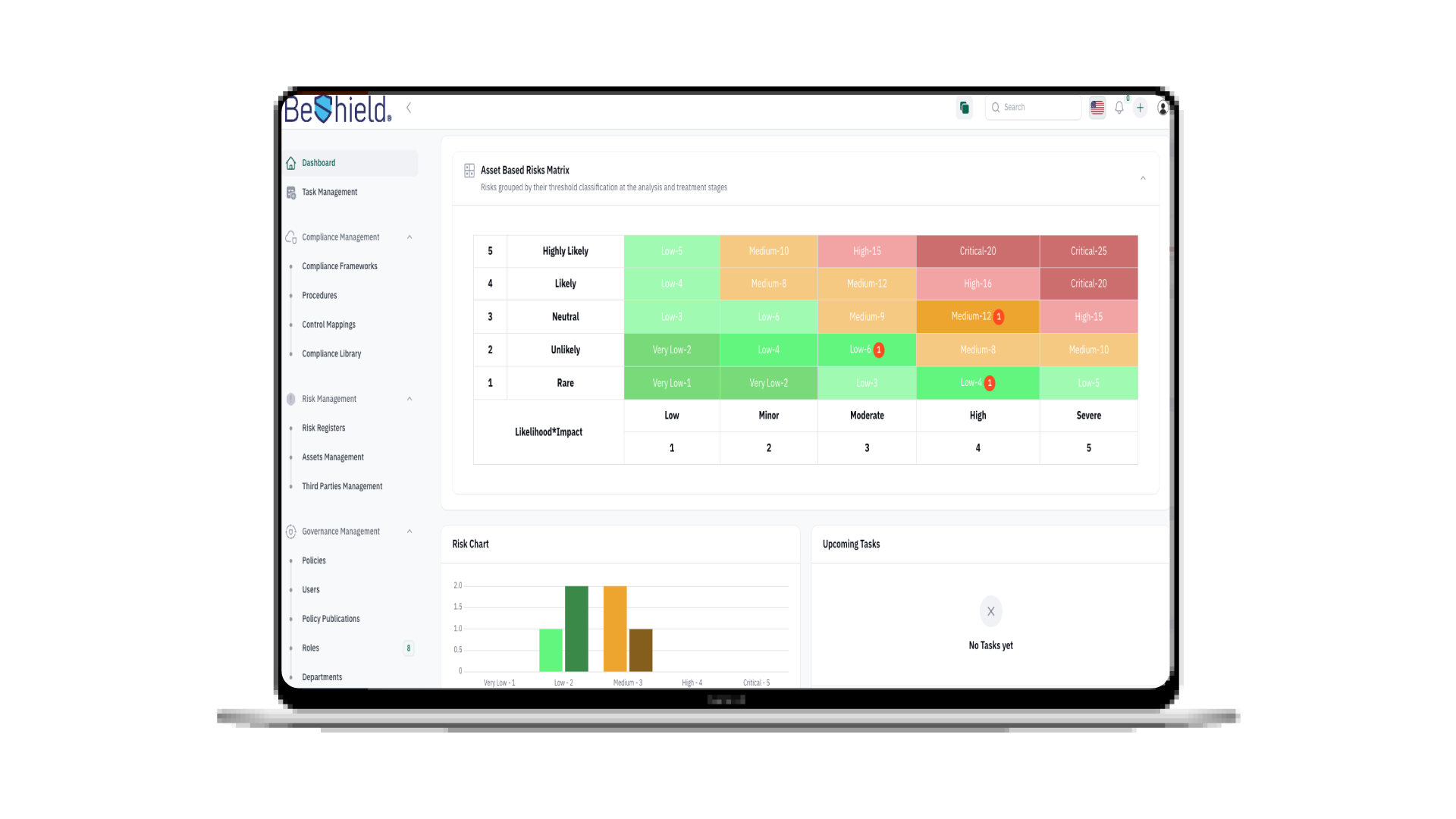

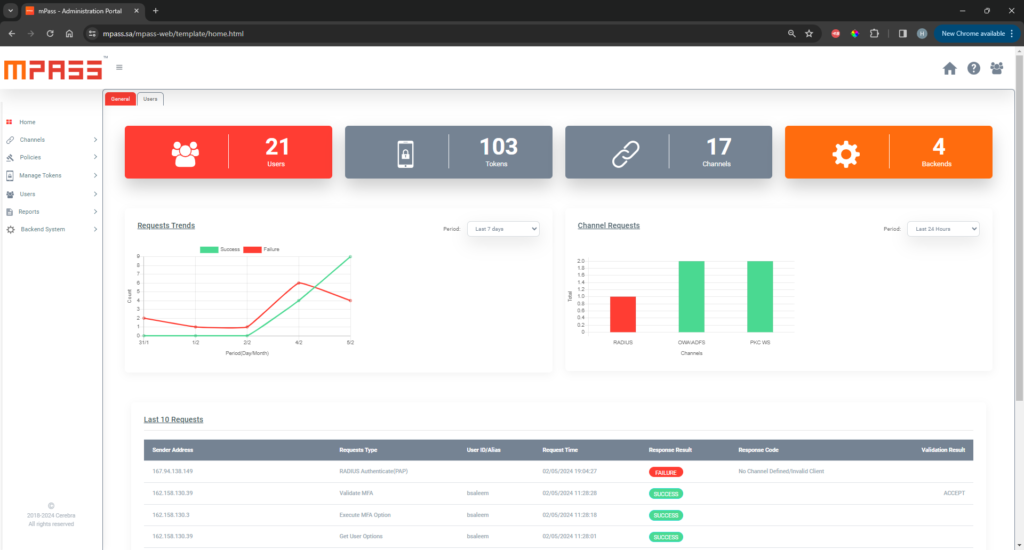

إذا كنت تتطلع إلى حماية جهتك وموظفيها من هجمات الاحتيال والهجمات المرتبطة بكلمات المرور، يُقدم منتجنا mPass، المصمم خصيصًا لتقنية التحقق من الهوية متعدد العناصر الـ Multi-Factor Authentication بدعم كامل وملائم للمعايير الدولية للمصادقة المفتوحة (OATH).

يتكامل mPass مع معظم التطبيقات والأنظمة، كما يدعم الجمع بين الطرق المختلفة لتقديم العامل الإضافي وكلمات المرور.

كما يمكن تعيين الإعدادات الخاصة بطرق عديدة مثل الرسائل القصيرة (SMS) أو الـ Soft Token وأخيرًا ميزة الـ Push notification.

لدى mPass العديد من الاستخدامات حيث يعمل على تأمين الوصول للشبكة الافتراضية (VPN) الخاصة بالشركة للموظفين الذين يعملون عن بعد، ويعمل أيضاً على تأمين خدمات الشركات التي توفرها عبر المواقع الإلكترونية، والمزيد من المزايا.

يمكنك معرفة المزيد عن mPass من سيريبرا بالضغط هنا.

شارك المقال:

الأكثر زيارة

نقلة نوعية في منصة التواصل المؤسسي مع (LinQ2)

نقلة نوعية في منصة التواصل المؤسسي مع (LinQ2) في بيئة الأعمال المتسارعة اليوم، يعد التواصل المؤسسي العمود الفقري للنجاح سواء كان الأمر يتعلق بالوصول إلى العملاء أو التنسيق مع الموظفين أو أتمتة الإشعارات، فإن وجود منصة رسائل فعالة أمر ضروري وهنا يبرز نظام (LinQ2) من سيريبرا كالحل الأمثل، حيث يقدم بوابة إشعارات متعددة القنوات مصممة خصيصاً للشركات من جميع الأحجام. لماذا تعد منصة التواصل المؤسسي أساسية لنمو الأعمال؟ تضمن منصة التواصل المؤسسي الفعالة قدرة الشركات على البقاء على اتصال مع عملائها وفرق العمل في الوقت الفعلي. غالبًا ما تؤدي أنظمة الاتصال الضعيفة إلى ضياع الفرص، انزعاج العملاء، وتأخيرات في العمليات ...

11th مارس 2025

التزييف العميق (Deepfake) في التصيد الإلكتروني: التحديات والحلول

في عصر التقنيات المتقدمة، أصبح التزييف العميق أحد أكبر التحديات التي تواجه الأمن السيبراني. تعتمد هذه التقنية على الذكاء الاصطناعي، وخاصة التعلم العميق، لإنشاء محتوى مزيف يبدو حقيقيًا بشكل يصعب اكتشافه. في هذا السياق، يُعتبر التزييف العميق أداة متعددة الاستخدامات تتراوح بين الترفيه والأمن السيبراني، إلا أن إساءة استخدامه يمكن أن تتحول إلى خطر كبير، خاصةً في مجال التصيد الإلكتروني. ما هو التزييف العميق (deepfake)؟ هو تقنية تعتمد على خوارزميات التعلم العميق لإنشاء مقاطع فيديو أو تسجيلات صوتية تبدو وكأنها حقيقية. يمكن استخدامها لتقليد أصوات وأشكال الأشخاص بدقة شديدة، مما يجعل المحتوى المزيف صعب التمييز عن الواقع. هذه ...

19th ديسمبر 2024

حوكمة الذكاء الاصطناعي: فرص وتحديات في الأمن السيبراني

حوكمة الذكاء الاصطناعي: فرص وتحديات في الأمن السيبراني مع ازدياد الاعتماد على تقنيات الذكاء الاصطناعي في مختلف المجالات، أصبحت حوكمة الذكاء الاصطناعي عاملاً رئيسيًا لضمان سلامة الأنظمة وحماية البيانات. حيث تلعب هذه الحوكمة دورًا جوهريًا في تعزيز الثقة في التقنية الحديثة وضمان استخدامها بشكل مسؤول. مر عامان تقريبًا منذ أن انتشر برنامج(ChatGPT) من شركة (OpenAI)، مما أثار اهتمامًا واسع النطاق بالذكاء الاصطناعي وأثار موجة من النمو التقني والاستثماري في هذا المجال. لقد كانت التطورات في مجال الذكاء الاصطناعي منذ ذلك الحين مذهلة، مع زيادات هائلة في كل من البحث الأكاديمي والاستثمار. الاستثمارات الأكاديمية والتقنية في الذكاء الاصطناعي: تلقتNeurIPS) 2023) ...

14th نوفمبر 2024

من التجسس إلى الحرب الشاملة: رحلة تطور الحروب السيبرانية عبر العصور

الحروب السيبرانية: من التجسس إلى الحرب رحلة عبر الزمن في ظل التطورات التكنولوجية الهائلة، توسعت حدود المعارك في العالم لتشمل الفضاء الإلكتروني، حيث ظهرت “الحروب السيبرانية” كتهديد يزداد خطورة على الأفراد والمؤسسات والدول. ومن ذو فترة، أصبح الخط الفاصل بين الحروب السيبرانية والتقليدية غير واضح، ولكن الأنشطة الأخيرة في المنطقة أوضحت أن الحرب السيبرانية أصبحت خطيرة ويمكن أن تؤدي إلى قتل الإنسان. في هذا المقال، سنغوص في رحلة عبر عالم الحروب السيبرانية، لفهم ماهي، وتاريخها، وتأثيراتها، وأنواعها، وتطورها، ونقدم بعض الحلول لمواجهة مخاطرها. لكن بدايةً لنتعرف على مصطلح الحروب بشكل عام ونلقي نظرة على أجياله الحروب وأجيال الحروب بشكل عام، ...

9th أكتوبر 2024

دليل الحفاظ على السلامة الرقمية للأطفال

حافظ على سلامة أطفالك في العالم الرقمي مرحبًا، جميعاً، الآباء والامهات وكل من هو مهتم برفاهية أطفالنا الصغار في هذا العالم الرقمي. سنتحدث اليوم عن موضوع بالغ الأهمية: ألا وهو السلامة الرقمية للأطفال. حيث تعدّ سلامة أطفالنا في العالم الرقمي مسؤولية تقع على عاتقنا جميعًا، كآباء ومعلمين ومجتمع. نعم، يمكن أن يكون الإنترنت مكانًا خطراً للغاية بالنسبة لأطفالنا الصغار خاصة مع انتشار عمليات التصيد الإلكتروني. لذا، دعونا نتعمق ونقدم لكم في هذا المقال الشامل، دليلًا شاملاً حول السلامة الرقمية للأطفال، التي يحتاج كل أب وأم الانتباه إليها: مخاطر الإنترنت للأطفال: تحول الإنترنت إلى جزء كبير من حياة أطفالنا. أعني، جديًا، ...

17th يوليو 2024

هل يمكن أن يتم اختراقك عن طريق Slack؟

هل يمكن أن يتم اختراقك عن طريق Slack؟ زاد استخدام منصات التعاون والتواصل مثل Microsoft Teams و Slack بشكل كبير، حيث أصبح يستخدمها ما يقرب 80% من الموظفين في المؤسسات. وقد صممت هذه المنصات لتكون مريحة وسهلة الإدارة للمحادثات اليومية للمؤسسات. ولكن ما يجعلها سهلة ومريحة هو أيضاً ما يجعلها عرضة للخطر وللهجمات السيبرانية، ففي عام 2021، تم اختراق 780 جيجابايت من شركة الألعاب المعروفة Electronic Arts (EA) عن طريق برنامج Slack! وفي نفس العام، تم استغلال ثغرة أمنية في برنامج Microsoft Teams لشن هجوم سيبراني واسع النطاق على العديد من المؤسسات والشركات في أنحاء العالم، مما أدى ...

12th يونيو 2024

نصائح للمحافظة على امنك السيبراني خلال السفر

وداعاً للقلق! رحلة آمنة في العالم الرقمي في ظل التطورات المتسارعة التي يشهدها العالم الرقمي، يزداد اعتمادنا على تقنيات الاتصال الحديثة خلال رحلاتنا. ومما لا شك فيه أن تجربة السفر دائماً ما تكون من أجمل التجارب وأكثرها سروراً، ولكنها قد تتسبب في مجموعة من المخاطر خاصة عندما يتعلق الأمر بالأمن السيبراني. فقد يتعرض المسافرون للتصيد الإلكتروني والاحتيال والتجسس على شبكات الواي فاي المفتوحة، وسرقة بياناتهم الخاصة مما قد يجعل رحلتهم مليئة بالقلق والتوتر. ومع تزايد انتشار التهديدات السيبرانية، يصبح من الضروري أن يتبع المسافرون بعض التعليمات لحماية أجهزتهم وبياناتهم أثناء السفر بدءاً من تأمين اتصالات ( Wi-Fi) وحتى ...

1st أبريل 2024

الفرق بين هجمات التصيد الاحتيالي

الفرق بين هجمات التصيد الاحتيالي يعد التصيد الاحتيالي من أخطر الهجمات الإلكترونية التي يستخدمها المجرمون لسرقة المعلومات الشخصية والمالية للأفراد والشركات. ومع استخدام الإنترنت والتقنية في حياتنا بشكل يومي، تزداد الهجمات التي تستهدف الأفراد والمؤسسات. تتضمن هجمات التصيد الاحتيالي استخدام الخدع والأساليب الاحتيالية لإيهام الأفراد بأنهم يتفاعلون مع جهة موثوقة وغير مشبوهة، مثل: البنوك، شركات البريد الإلكتروني، أو حتى مواقع التواصل الاجتماعي. فما هو الفرق بين هجمات التصيد الاحتيالي؟ وكيف يمكن للأفراد والمؤسسات حماية أنفسهم من هذه الهجمات؟ هذا ما سنتحدث عنه في هذا المقال. ماهي أشهر أنواع التصيد الاحتيالي؟ من أشهر أنواع التصيد الاحتيالية التالي: التصيد الاحتيالي من ...

17th يوليو 2023

مفهوم التصيد الصوتي

التصيد الصوتي: الخدعة الصوتية الخفية لا تقع في شبكتها في عصر التقنيات الرقمية، تتطور فيه أساليب الاحتيال بسرعة، ومن بين هذه الأساليب الخبيثة، يبرز التصيد الصوتي كأداة فعالة يستخدمها المحتالون لاستدراج الأفراد والتلاعب بهم عن طريق المكالمات الهاتفية. في هذا المقال الشامل، سنتعرف على معنى التصيد عبر الصوت، والمخاطر المرتبطة به، والطرق الفعالة لحماية نفسك من هذه الهجمات الخبيثة ما هو التصيد الصوتي؟ يشير إلى الممارسة الاحتيالية لاستخدام خدمات الهاتف لخداع الأفراد وتصيدهم لاستخراج المعلومات الشخصية والمالية منهم. غالبًا ما يتنكر المحتالون بأنهم منظمات موثوقة أو أشخاص ذوي مصداقية لكسب ثقة ضحاياهم، من خلال توظيف تقنيات الهندسة الاجتماعية ...

5th يوليو 2023