المصادقة البيومترية: هل هو البديل الموثوق؟

يعود تاريخ المصادقة البيومترية المستخدمة كأداة مصادقة إلى القرن التاسع عشر. تم استخدامه لأول مرة من قبل الفرنسيين للتعرف على المجرمين من خلال بصمات أصابعهم ، والتي لاحقًا قام مفوض الشرطة الإنجليزي ، إدوارد هنري ، بتطوير نظام تصنيف هنري”HCS” .لقد كان نظامًا يعتمد على بصمات الأصابع لتحديد الأشخاص الذين حوكموا بجرائم، وكانت هي الطريقة الرئيسية للتصنيف استخدمتها الشرطة خلال القرن العشرين.

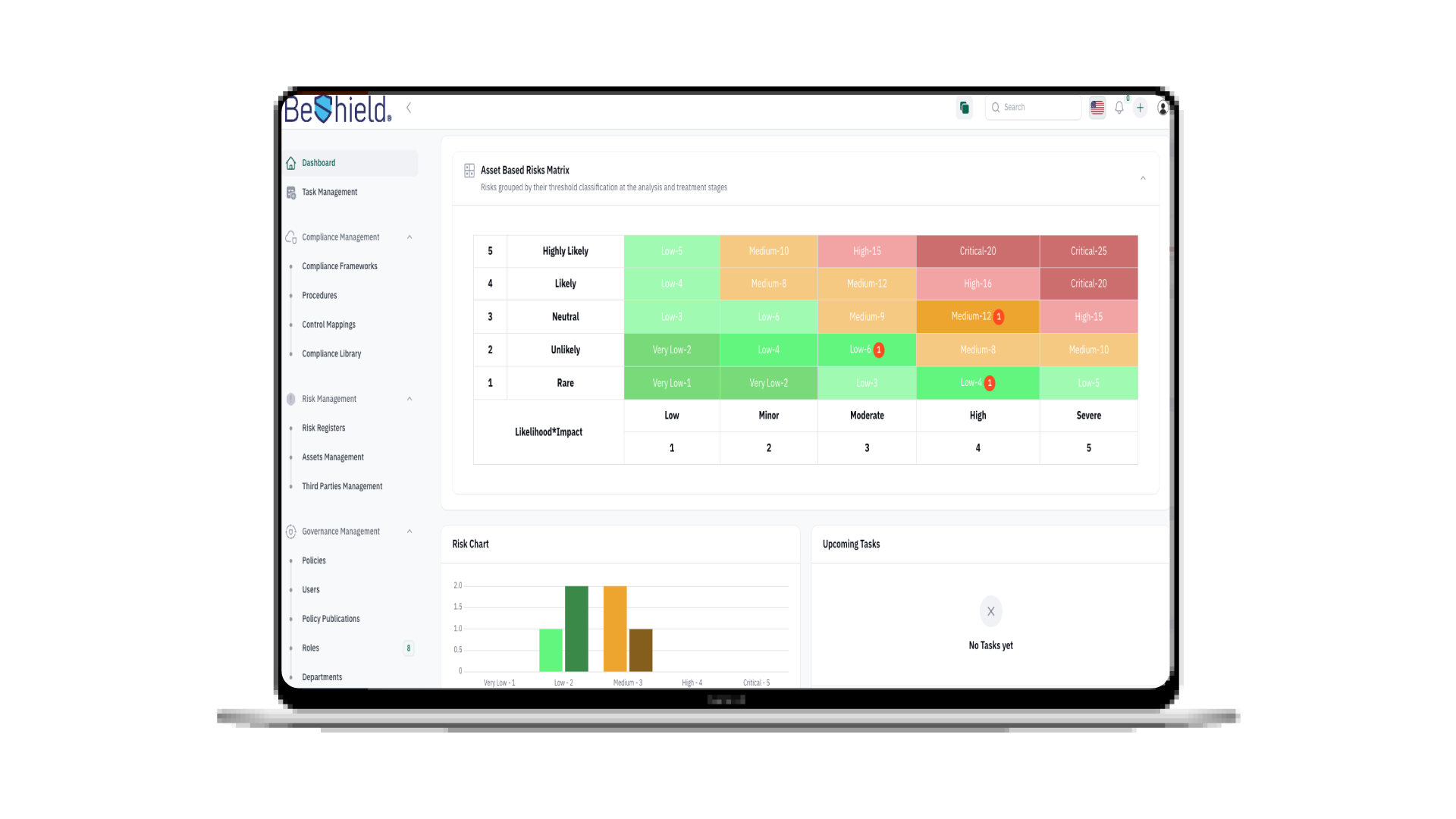

مع استمرار السنوات، تم استخدام سمات بيولوجية جديدة في المصادقة البيومترية والتي تحل محل الطرق التقليدية.أي اختراع يتم تقديمه في العالم السيبراني لا يخلو من العيوب ، فلا يوجد شيء آمن بنسبة 100٪. هذا ينطبق أيضا على المصادقة البيومترية. تعد القدرة على تحديد هويتك بطريقة من دون تواصل مباشر أمرًا مريحًا ولكن كيف يمكنك ضمان سلامة بياناتك؟ وما هي الأنواع المختلفة من القياسات الحيوية المتاحة؟

ما هي المصادقة البيومترية وأنواعها الثلاثة؟

تشير المصادقة البيومترية إلى عملية أمنية تعتمد على السمات البيولوجية مثل بصمات الأصابع وقزحية العين والأصوات وميزات الوجه بالإضافة الى شكل الأذن للتحقق من هوية المستخدم. هذا النوع من المصادقة ليس شيئًا حديثًا فبدايته كانت أبكر مما نعتقد. تم اختراع كلمات المرور في عام 1961 ، بينما بدأ استخدام بصمات الأصابع قبلها بـ 80 عامًا!

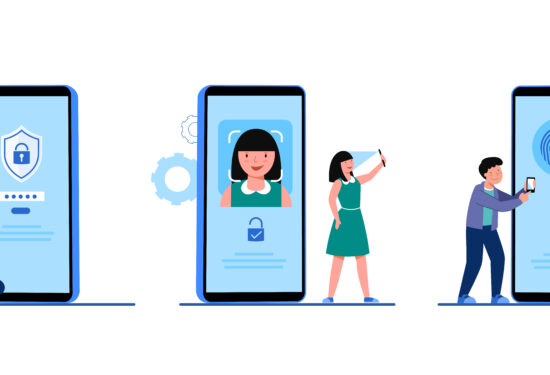

تقوم الشركات والمنشآت الآن بالتطور وبدأت بإستخدام المصادقة الحيوية كطريقة رئيسية لتحديد هوية موظفيهم وعملائهم بدلاً من كلمات المرور.وفقًا لتقريرعن المصادقة البيومترية الصادرة من شركة Frost & Sullivan ، سيصل سوق تكنولوجية المصادقة البيومترية إلى 45.96 مليار دولار في عام 2024 و تبعاً الى تقرير أخر سيصل إلى 76.64 مليار دولار بعد 3 سنوات (Research and Markets Global Biometrics Industry Report 2020). تثبت هذه الإحصائيات أهمية هذا النوع من المصادقة وكيف ستستخدم بدلاً من كلمات المرور.

في عام 2011 ، أصدرت شركة موتورولا أول هاتف يتم فتحه عن طريق بصمة الإصبع والذي أصبح شائعًا بين المجتمع لسهولته، وبعد عامين قدمت شركة Apple خاصية Touch ID ثمً بعد 4 سنوات اطلقوا Face ID. كان الكثيرون راضين عن هذه الميزات الجديدة وأذهلهم التقدم التكنولوجي, أدى ذلك إلى تحسن مبيعات Apple مما شجع الشركات المنافسة على أن تحذو حذوها و تقوم بإستخدام المصادقة البيومترية بأنواعها المختلفة.

هناك ثلاثة أنواع رئيسية من المصادقة البيومترية, البيولوجية والسلوكية والصرفية:

الأول هو القياسات الحيوية البيولوجية:

التي تعتمد على استخدام الخصائص الجينية والجزيئية التي تشمل عناصر مثل الحمض النووي و الدم واللعاب. يتم تحديد هوية الفرد من خلال احدى العناصر المذكورة. يستخدم علماء الطب الشرعي هذا النوع من المصادقة البيومترية بشكل أساسي ، فهم يستخدمون المعلومات المأخوذة من عينات الدم لتشخيص الجثث أو تقديم نتائج الحمض النووي كدليل في القضايا الجنائية.

النوع الثاني هو السلوكي:

إنه فرع من العلوم يهتم بقياس الأنماط المميزة والقابلة للقياس بشكل فريد في السلوك البشري ، مثل طريقة المشي والتحدث والطريقة التي تكتب بها على لوحة المفاتيح ، وما إلى ذلك. تعتبر المرافق الحكومية والمؤسسات المالية هي الأماكن الرئيسية التي تستخدم هذا النوع من المصادقة ، وخاصة تطبيقات الخدمات المصرفية لأنها تضيف لها طبقة إضافية من الأمان من خلال تقييم الطرق الفريدة التي يتفاعل بها المستخدمون مع أجهزتهم. أنه ايضاً يوثق هوية الشخص عن طريق معرفة الصوت وديناميكيات ضغط المفاتيح بالإضافة إلى تحليل المشي.

النوع الأخير المورفولوجي:

وهو الأكثر استخدامًا من قبل المنشآت والشركات. أنه يتضمن السمات الجسدية مثل بصمات الأصابع وأنماط الأوردة وشكل الوجه والعينين. كما ذكرنا سابقًا ، كانت الأجهزة المحمولة التي تنفتح ببصمة الأصبع أول من أثار الاهتمام بالتوثيق المورفولوجي. وهذا النوع قدم الراحة والشعور بالأمان الذي لا توفره كلمات المرور.

وفي الوقت الحالي ، تستخدم معظم مرافق العمل خاصية توثيق الحضور و الانصراف بالبصمة لموظفيها. أكثر الأنواع تقدمًا من المصادقة المورفولوجية هي التعرف من خلال الوريد وقزحية العين و بالنسبة للمطابقة من خلال للأوعية الدموية ، فإنه يلتقط صورًا للأوردة في العينين والأصابع ويستخدم هذا النوع من التعريف في تطبيق القانون ومراقبة الحدود والخدمات المصرفية للشركات.زادت شعبية هذا النوع من المصادقة, مما أدى إلى عدم شعور العملاء بالأمان باستخدام أرقام التعريف الشخصية أو كلمات المرور أو أرقام الهوية لحماية بياناتهم ، لكن الكثير لا يعلمون أن حتى المصادقة البيومترية تتعرض لانتهاكات أمنية وتكون عرضة للهجمات.

ما هي مزايا وعيوب المصادقة البيومترية؟

طبقت البنوك والمستشفيات والشركات استخدام المصادقة البيومترية منذ عام 2013 وللأسف ، ركز المجتمع فقط على مزاياها متجاهلين المخاطر المحتملة. كشفت دراسة استقصائية أجرتها Visa أن نسبة عالية من الأشخاص ، تصل إلى 86٪ ، كانوا أكثر ارتياحًا لاستخدام المصادقة البيومترية بدلاً من كلمات المرور التقليدية.

مع هذا القبول الكبير والأعتماد على المصادقة البيومترية ، أدى إلى حرص الشركات بضمان أمان أجهزتها البيومترية لتأمين بيانات عملائها لأن بمجرد انتهاكها ، لن يكون هناك عودة.ميزة المصادقة البيومترية هي عدم الحاجة الى التواصل المباشر. بالإضافة إلى ميزة عدم القدرة على فقدان بيانات التعريف الخاصة بك على عكس كلمة المرور أو الرقم السري الذي يترك شعور بأنه قابل للأنتهاك أي لحظة. أدى ذلك إلى قيام المنشآت الصحية بالاستثمار في المصادقة البيومترية للحد من سرقة الهوية وسيصل هذا الاستثمار إلى 2848.3 مليون دولار بحلول نهاية عام 2021.أما بالنسبة للعيوب فإن تكلفة هذه الآلات وعدم الدقة العرضية هي من احدى عيوبها.

أيضًا ، عند حدوث أدنى تغيير في السمات الجسدية للشخص ، مثل الجرح أو الحرق في الإصبع أو ارتداء العدسات اللاصقة ، فلن تتمكن الآلة من التحقق من هويته. تتمثل المشكلة الرئيسية في أنه عندما يتم سرقة المعلومات من أجهزة المصادقة البيومترية ، فلا يمكن تغييرها او استرجاعها على عكس كلمات المرور, نظرًا لكونها خاصية متأصلة في صفات البينية للشخص. لكن مخاوف القرصنة محدودة نظرًا لكون القيام بذلك أكثر تعقيدًا لكن مجموعة من الباحثين الألمان تمكنوا من إثبات عكس ذلك. لقد خدعوا مصدق الوريد بيد مصنوعة من الشمع ونجحوا بعد عدة محاولات. جان كريسلر ، أحد الباحثين “كان مندهشًا تمامًا لأنه كان سهلاً للغاية” و تلك التجربة لفتت انتباه العامة.لا تزال موثوقية هذا الأمر موضع تساؤل ، فهل يمكن للمؤسسات ان تعتمد بأن تلك الأجهزة أمنة لتخزين بياناتها؟

وفي الخاتمة:

لكل خدمة متوفرة في العالم السيبراني لديها مزايا وعيوب ولكن مع الاحتياطات والوعي يمكن أن يحد من أي ضرر ويوفر لمستخدميه تجربة أكثر أمانًا. لا تزال موثوقية وأمن القياسات الحيوية محل نزاع ولكن لا يمكن لأحد أن ينكر ملاءمتها وفوائدها. أصبحت الشركات والمؤسسات معتمدة عليها والعديد من الشركات الأخرى تتكيف مع هذه التغييرات والمهم هو إدراك أنه ليس خاليًا من المخاطر وعرضة للاختراق الإلكتروني. لقد حدثت إنجازات ثورية في عالم المصادقة البيومترية وما زالت تتطور و يجب أن تكون الشركات أكثر حرصًا على كيفية تخزين هذه البيانات إذا كانت تخطط لاستخدامها لتأمين بيانات حساسة.

بغض النظر عن مدى تقدم التكنولوجيا فإن المخاطر السيبرانية لا مفر منها.

شارك المقال:

الأكثر زيارة

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته ظهر تسريب بيانات ضخم في 28 أكتوبر 2025، حيث أكدت التقارير تعرض مئات الملايين من بيانات المستخدمين عبر الإنترنت. فيما يلي تحليل لأهم الحقائق حول هذا التسريب – بما في ذلك المصدر، الحجم، والتداعيات – ثم نوضح كيف يمكن لحلول الأمن السيبراني من Cerebra.sa المساعدة في منع أو التخفيف من هذه الحوادث مستقبلاً. نظرة عامة على تسريب البيانات بتاريخ 28 أكتوبر 2025 المصدر/الهدف: لم ينشأ التسريب من اختراق شركة واحدة، بل من مجموعة بيانات مسروقة تم جمعها بواسطة برامج خبيثة لسرقة المعلومات. قام المهاجمون بنشر برمجيات ...

29th أكتوبر 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025 التهديد المستمر للتصيّد الإلكتروني أصبحت أساليب التصيّد مثل التصيّد الموجّه (Spear Phishing)، والتصيّد عبر الرسائل النصية (Smishing)، وتصيّد كبار التنفيذيين (Whaling) أكثر تطورًا في عام 2025، مما يجعل من الصعب التمييز بين الرسائل الحقيقية والاحتيالية. يستعرض هذا الدليل أخطر أنواع التصيّد ويوضح كيفية التعرف عليها والوقاية منها قبل أن تُسبب ضررًا.الرسالة التوعوية من الهيئة الوطنية للأمن السيبراني (NCA) تؤكد أهمية التوقف والتفكير قبل التفاعل مع أي رسالة مشبوهة:“توقف 5 ثوانٍ… واحمِ فضاءك السيبراني.” ما هو التصيّد الإلكتروني؟ التصيّد هو هجوم إلكتروني يتنكر فيه المهاجمون كمؤسسات موثوقة — مثل ...

5th أغسطس 2025

5 فوائد لاستخدام الذكاء الاصطناعي في الأمن السيبراني

استخدام الذكاء الاصطناعي في الأمن السيبراني الخطوة المهمة للتقدم في مستوى حماية البنية التحتية لتكنولوجيا المعلومات لمنشأتك هي استخدام الذكاء الاصطناعي. فقد كشفت الدراسات أن الذكاء الاصطناعي سيعزز الحاجز الفاصل بين أنظمتك والتهديدات الإلكترونية. وفقًا لتقرير من شركة IBM ارتفع متوسط التكلفة الإجمالية لاختراق البيانات من 3.86 مليون دولار إلى 4.24 مليون دولار في عام 2021. وأصبح مجرمو الإنترنت أكثر خبره وتقدمًا في هجماتهم مما أدى إلى هذا الارتفاع الكبير. بالإضافة الى تركيز المجرمين على شن هجمات تصيد ضد العامل البشري للمنشأة والتي تسبب في 14٪ من الاختراقات الإلكترونية الناجحة في عام 2021. مع التقدم في وسائل الهجمات الإلكترونية، تبحث ...

1st أغسطس 2025

6 مزايا للتسويق عبر الرسائل القصيرة (SMS)

مزايا التسويق عبر الرسائل القصيرة (SMS) تبحث العديد من الشركات عن أفصل الطرق للتفاعل مع عملاء جدد وجذبهم للوصول إلى جمهور أوسع. وللقيام بذلك، يعتبر التواصل المباشر هو الأساس مثل التواصل عبر الرسائل القصيرة (SMS) هناك العديد من الطرق التي يمكن للشركات من خلالها أن تتواصل مع جمهورها، إما عن طريق البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الإعلانات، ولكن الطريقة التسويقية الأكثر فائدة – والتي غالبًا ما يتم تجاهلها – هي الرسائل النصية القصيرة (SMS). تُستخدم الرسائل القصيرة عادةً للتواصل الشخصي لكنها أثبتت فعلاً أنها وسيلة تسويق مهمة تساعد على تعزيز الأعمال التجارية في مجتمع اليوم المبني على الهاتف ...

30th يوليو 2025

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد مقدمة: إن المصادقة المتعددة العوامل MFA ليست مفهومًا جديدًا حيث إنها كانت متواجدة منذ فترة، فقد أصبحت رائجة جدا مع ظهور الأجهزة المحمولة. ففي السنين الماضية كان الأمن السيبراني (والذي كان يطلق عليه بأمن تكنلوجيا المعلومات أو أمن المعلومات) عبارة عن اسم مستخدم وكلمة مرور فقط. وإذا سألت أي شخص سيقول لك لدي اسم مستخدم وكلمة مرور، إذًا أنا بأمان حيث إنه لم يكن استخدام شبكة الانترنت كثيرًا في تلك الأيام. ومع مرور الوقت أدركوا الناس بأن كلمة المرور وحدها ليست كافية لحماية أصولهم الرقمية ولذلك ازدهرت برامج مكافحة الفيروسات بحيث رأينا ...

20th يوليو 2025

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟ مع تزايد عدد التهديدات الإلكترونية، تحتاج المنشآت إلى استيعاب الحاجة إلى تطوير نظام للأمن السيبراني. الهدف الموحد هو حماية شبكة المنشاة من أي تهديدات خارجية أو داخلية، خاصة مع إضافة العمل عن بُعد الناتج عن جائحة COVID-19 وزيادة هجمات التصيد المتعلقة في المعاملات المالية والتجارة الإلكترونية. لذلك كان لابد من ظهور المصادقة متعددة العوامل، لأن الاعتماد فقط على أسماء المستخدمين وكلمات المرور لتأمين الوصول للبيانات هو أمر قديم، حيث إن 61٪ من هجمات الاختراق لبيانات المنشآت كانت بسبب استخدام المجرم بيانات اعتماد الموظفين المسروقة. فالأساليب التقليدية ليس لديها القدرة ...

15th يوليو 2025

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع يشهد الذكاء الاصطناعي (AI)، خصيصاً مع بروز الذكاء الاصطناعي التوليدي (GenAI) تطورًا متسارعًا يعيد تشكيل مختلف الصناعات، ولا يُستثنى من ذلك مجال الأمن السيبراني. ومع ازدياد التهديدات السيبرانية من حيث التعقيد والنطاق، يبرز الذكاء الاصطناعي كحليف قوي، يقدّم حلولًا مبتكرة لحماية الأصول الرقمية والبنية التحتية. ونحن في شركة سيريبرا نستعرض كيف يُعيد الذكاء الاصطناعي تشكيل مشهد الأمن السيبراني — بدءًا من تعزيز اكتشاف التهديدات، وصولًا إلى أتمتة آليات الاستجابة — مع تسليط الضوء على الدور الحيوي الذي يؤديه في بناء دفاعات مرنة أمام مشهد تهديدات دائمة التغير. اكتشاف التهديدات والوقاية ...

6th يوليو 2025

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً تعرضت شركة اوبر لهجوم إلكتروني مؤخرًا حيث تمكن مجرم يبلغ من العمر 18 عامًا من الوصول إلى أنظمة الشركة من خلال شن هجوم هندسة اجتماعية ناجحة على أحد الموظفين. فقد استخدم المجرم بيانات اعتماد مسروقة لموظف لشن عليه هجمة MFA Fatigue . هذا النوع من الهجمات الإلكترونية هو عندما يتلقى فيه الضحية طلبات المصادقة متعددة العوامل بشكل متكرر على تطبيقه الخاص حتى تصل الى مرحلة الازعاج مما قد يؤدي قبول الضحية الطلب المرسل لكي يوقفها. أرسل المجرم العديد من طلبات الـ MFA إلى الموظف لأكثر من ساعة وذلك بعد ما استخدم ...

15th يونيو 2025

6 نصائح للحصول على كلمة مرور قوية

6 نصائح للحصول على كلمة مرور قوية في عصرنا الحالي، تكمن أهمية كلمة الحصول على كلمة مرور قوية في العديد من الجوانب المختلفة، بحيث تساعد كلمات المرور القوية في حماية الحسابات والمعلومات الشخصية الحساسة من الاختراقات السيبرانية والعديد من الفوائد سنتعرف على أهمها فوائد كلمات المرور القوية 1- الحماية من الاختراقات السيبرانية: تساعد كلمات المرور القوية في حماية الحسابات والمعلومات الشخصية الحساسة من الاختراقات السيبرانية. فعندما تكون كلمة المرور ضعيفة وسهلة التخمين، يمكن للمخترقين الدخول إلى الحسابات والحصول على المعلومات الشخصية والمالية. 2- الحماية من الاحتيال والتزوير: تمنع كلمات المرور القوية الأشخاص الذين يحاولون اختراق الحسابات لغرض الاحتيال أو التزوير، ...

1st يونيو 2025