5 تهديدات بالأمن السيبراني ضد القطاع الصحي في عام 2021

يشتهر القطاع الصحي بكونه أحد الجهات المستهدفة الرئيسية للمهاجمين وبحلول عام 2020 احتل هذا القطاع المرتبة السابعة بين القطاعات الأكثر تعرضًا للهجوم. وللأسف، شهدت المستشفيات والعيادات والمختبرات الطبية ارتفاعًا في هذه الهجمات في العامين الماضيين. ومع انتشار وباء Covid-19، استغل المهاجمون هذا الوقت الحساس وأطلقوا العديد من خططهم المدمرة، حيث يتم التحريض على هذه الهجمات بشكل أساسي لتحقيق مكاسب مالية إما لبيع البيانات المسروقة أو طلب فدية مالية من الضحايا لتمكينهم من العودة إلى البيانات الخاصة بهم. على سبيل المثال: في نهاية عام 2020، تم شن هجوم إلكتروني كبير على Universal Health Services في الولايات المتحدة حيث تعرضت أجهزة الكمبيوتر الخاصة بهم للاختراق في حوالي 400 موقع، مما أدى إلى قيام الموظفين بتسجيل معلومات المرضى يدويًا باستخدام قلم وورقة!

إذن، ما هي التهديدات الإلكترونية الرئيسية الخمسة الذي يواجهه القطاع الصحي؟

5 تهديدات رئيسية ضد القطاع الصحي:

Ransomware فيروسات الفدية: هذا النوع من التهديدات يعتبر أحد أشكال البرمجيات الخبيثة التي تقوم بتشفير جميع البيانات الموجودة على الأجهزة الإلكترونية (الهواتف المحمولة وأجهزة الكمبيوتر وغيرها) وتمنع المالك من الوصول إليها. بعد ذلك يتلقى المالك رسالة تفيد بأنه سيتمكن من استعادة بياناته إذا قام بتحويل مبلغ محدد من المال. وتشير الدراسات أن متوسط المبلغ المطلوب من المنشآت الصحية يقارب 131،304 دولار، ولكن تعد هذه الصفقة المنعقدة بلا ضمانات!. هذا النوع من التهديد هو أحد أكثر أنواع الهجمات الإلكترونية شيوعًا التي تعاني منها القطاعات الصحية. وفي مايو 2021، تم شن ما يقارب 48 هجومًا على المستشفيات في الولايات المتحدة و82 هجومًا على مستوى العالم منذ بداية العام (HHS Cybersecurity Program Ransomware Trends 2021). . وفي الشهر الحالي، تم شن هجوم ببرنامج الفدية على المركز الطبي الجامعي في جنوب نيفادا، مما كشف عن عدد من البيانات الحساسة الخاصة بالمرضى ، والتي تم نشرها بعد ذلك علنًا على الإنترنت من قبل المهاجمين. ولحسن الحظ، لم يؤثر هذا الهجوم على علاج المرضى، ولكن الوضع لا يزال قيد المعالجة حتى يومنا هذا.

Insider Threat التهديد الداخلي:

يعرف التهديد الداخلي بأنه تهديد خاص بالموظفين أو الأفراد المسموح لهم بالوصول الى البيانات و المعلومات الحساسة مما قد يؤدي إلى إتلاف النظام عن طريق تعطيل المعلومات أو كشفها أو تغييرها. ووفقًا لتقرير تحقيقات اختراق البيانات لعام 2021 الصادر عن Verizon ، يُعتقد أن افراد التهديد الداخلي مسؤولون عن ما يقرب من 22٪ من المشكلات المتعلقة بالأمن الإلكتروني ، كما أن استغلال الموظفين لبيانات اعتماد الوصول الخاصة بهم أمر شائع نسبيًا في القطاع الصحي. وعادة ما يرتكب الأفراد هذا الفعل لتحقيق مكاسب مالية بنسبة 64٪ وأما مانسبته 17٪ فيفعلون ذلك من أجل التسلية فقط. في أبريل الماضي، واجهت مساعدة ممرضة معتمدة تعمل في مركز معيشة المسنين عدة تهم تتعلق بقضايا سرقة الهوية وسرقة الأموال حيث قامت بسرقة ستة من مرضاها المسنين!

برامج الروبوت الضارة Bad Bots: هناك نوعان من برامج الروبوتات في عالم الإنترنت Bad Bots و Good Bots وتقوم برامج الروبوت الضارة بتنفيذ مجموعة متنوعة من المهام الخبيثة وعادة ما يتم استخدامها من قبل المحتالين والمهاجمين وأفراد آخرين منخرطين في عمليات غير قانونية مختلفة ويعملون بطرق مراوغة. ففي عام 2020، وبداية من شهر سبتمبر تم تنفيذ 26.8٪ من الهجمات الإلكترونية على القطاع الصحي من خلال Bad Bots مما أدى إلى زيادة نسبة حركة مرور المواقع الالكترونية الصحية ب 372٪ . ومع بداية توفر لقاح قد يكون Covid-19، قد يكون أي مستشفى أو صيدلية تقدم خدمة توفير اللقاح، عرضة لهذا الهجوم مما أدى ذلك إلى وصول نشاط الروبوت إلى ذروته عند 12000 طلب في الساعة. يمكن لهذه الروبوتات الضارة تعطيل سلسلة التوريد للمنشآت الصحية والصيدليات المشاركة في توزيع اللقاح، فهي تلوث الشبكة وتجعل من الصعب على المستخدمين الحقيقيين حجز موعد. تسببت هذه الروبوتات السيئة في إلحاق الضرر بالسمعة والمال للمنشآت وخاصة الولايات المتحدة التي تعد الضحية الرئيسية لهذا النوع من الهجمات بنسبة 37.2٪.

هجمات DDoS : تم تطوير هذا النوع من الهجمات الإلكترونية لردع المستخدمين من الوصول إلى شبكتهم. يمكن للمهاجمين منع المستخدمين الحقيقيين من الوصول إلى موقع الويب عن طريق تدفق عدد كبير من طلبات البيانات على الشبكة المستهدفة. وقد يصعب اكتشاف هجمات DDoS لأنه يمكن أن يتم عملها من أي مكان ومن مصادر متعددة مما يجعل من الصعب إيقافها وقد تبدو للضحية على أنها مجرد مشكلة تقنية داخلية. فقد كان مقدمو الرعاية الصحية هم الهدف الرئيسي لهذا الهجوم منذ بداية الوباء (Covid-19) مما أدى هذا الهجوم في تأخير الخدمات للمرضى، ولحسن الحظ أن هجمات DDoS لا تؤثر في البيانات. ففي الربع الأول من عام 2021، تجاوزت هجمات DDoS 1800 هجوم في يناير، ولكنها انخفضت بشكل ملحوظ بعد شهرين وعلى الرغم من انخفاض الأعداد، فإن حماية شبكاتك هي أولوية محتمة.

التصيد الاحتيالي عبر البريد الإلكتروني Email phishing: بسبب نقص الوعي بعمليات التصيد من قبل الممارسين الصحيين يقع العديد منهم في فخ هذه الهجمات. فقد تحتوي رسائل التصيد الاحتيالي عادةً على رابط أو ملف يتم تنزيله مما يؤدي إلى تثبيت الفيروسات الضارة أو برامج فدية أو تثبيت برامج تعقب لوحة المفاتيح والتي تتمكن من متابعة كل ضغطة يقوم بها المستخدم على لوحة المفاتيح. وبدءًا من عام 2020، كان التصيد الاحتيالي عبر البريد الإلكتروني في ارتفاع في المجال الصحي. فقد حصل مؤخرًا هجوم تصيد احتيالي على طبيب يعمل في المستشفى السويدي في شيكاغو تم استخدام حساب الطبيب المخترق لخداع زملائه لفتح رسائل بريد إلكتروني ضارة. وبدأت المنشأة الصحية بإبلاغ 4206 مريض على الفور بأن بياناتهم قد تم اختراقها ولكن لحسن الحظ فإن نظام البريد الإلكتروني السويدي يمنع المستخدمين من تنزيل أو طباعة أي رسائل بريد إلكتروني تحتوي على معلومات صحية محمية، مما قد يمنع المهاجمين من الوصول إلى معلومات المرضى. وفقًا للبيان الصحفي، لا يعتقد المستشفى السويدي أن غرض المخترقين كان تنزيل معلومات صحية محمية (PHI)فقط، لكنهم تمكنوا من الوصول إلى المعلومات الشخصية ومعلومات العلاج الخاصة بالمرضى.

كيف تحد من هذه الهجمات؟

للأسف يفتقر القطاع الصحي التوعية بمخاطر الأمن السيبراني المطلوبة وأغلب هذا القطاع ويعتبرها أولوية ثانوية. ومع العمل عن بعد، استفاد المهاجمون من الأجهزة غير الآمنة التي تستخدمها القوى العاملة في المجال الصحي. وتتمثل الخطوة الأساسية والرئيسية لتأمين المستشفيات والصيدليات وما إلى ذلك في:

1- فهم البيئة والبيانات المهمة: لتبدأ الحماية، يجب أن تعرف متذا تريد أن تحمي.

2- التوعية الأمنية: تدريب وتثقيف جميع الموظفين بحيث يجب أن يكون التدريب المناسب أحد الاستثمارات الأساسية التي يتم إجراؤها. وهناك خطوة مهمة أخرى يجب اتخاذها للحد من هذه الهجمات وهي تدريب القوى العاملة على كيفية توخي الحذر والوعي بالعمليات المتداولة لهؤلاء المجرمين الإلكترونيين. فالخطأ البشري وارد جدا ويعتبر من الأخطاء الأكثر شيوعا.

3- رقع الأنظمة: كشف تقرير التهديدات الصادر من Unit42 لعام 2020 أن 83٪ من أجهزة التصوير الطبي تعمل على أنظمة تشغيل غير مدعومة مما يسهل عمل المهاجمين، فهم إما يعترضون البيانات والصور الطبية أو يعدلون المعلومات أو يحذفون البيانات القيمة. ويمكن الحد من هذه الهجمات إذا قامت الجهات الصحية والمستشفيات بتحديث أنظمة أمن المعلومات الخاصة بها بالإضافة إلى تثقيف موظفيها بشكل مستمر.

4- البيانات الاحتياطية: ومن الاحتياطات التي يمكن القيام بها هي إجراء نسخ احتياطية لبياناتك، وخاصة المستشفيات التي تحتوي على معلومات قيمة فيما يتعلق بصحة المريض

وفي الختام:

لم يتأثر أي قطاع بالهجمات الإلكترونية أكثر من القطاع الصحي للأسف! فالتقارير التي تفيد بسرقة ملايين الدولارات أو المستخدمة لدفع فدية كل عام في تزايد. يمكن لهذه التهديدات والهجمات التي يتم إجراؤها على القطاع الصحي أن تدمر هذا القطاع إذا لم يتم اتخاذ التدابير الاحترازية. فمن خلال الوعي والاستثمار المناسب لحماية هذا القطاع ستحمي البيانات القيمة. فهو من السهل منع هجوم الكتروني على أن تتعامل معه بعد حدوثه.

الوعي هو الخطوة الأولى نحو الأمن السيبراني!

شارك المقال:

الأكثر زيارة

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته ظهر تسريب بيانات ضخم في 28 أكتوبر 2025، حيث أكدت التقارير تعرض مئات الملايين من بيانات المستخدمين عبر الإنترنت. فيما يلي تحليل لأهم الحقائق حول هذا التسريب – بما في ذلك المصدر، الحجم، والتداعيات – ثم نوضح كيف يمكن لحلول الأمن السيبراني من Cerebra.sa المساعدة في منع أو التخفيف من هذه الحوادث مستقبلاً. نظرة عامة على تسريب البيانات بتاريخ 28 أكتوبر 2025 المصدر/الهدف: لم ينشأ التسريب من اختراق شركة واحدة، بل من مجموعة بيانات مسروقة تم جمعها بواسطة برامج خبيثة لسرقة المعلومات. قام المهاجمون بنشر برمجيات ...

29th أكتوبر 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025 التهديد المستمر للتصيّد الإلكتروني أصبحت أساليب التصيّد مثل التصيّد الموجّه (Spear Phishing)، والتصيّد عبر الرسائل النصية (Smishing)، وتصيّد كبار التنفيذيين (Whaling) أكثر تطورًا في عام 2025، مما يجعل من الصعب التمييز بين الرسائل الحقيقية والاحتيالية. يستعرض هذا الدليل أخطر أنواع التصيّد ويوضح كيفية التعرف عليها والوقاية منها قبل أن تُسبب ضررًا.الرسالة التوعوية من الهيئة الوطنية للأمن السيبراني (NCA) تؤكد أهمية التوقف والتفكير قبل التفاعل مع أي رسالة مشبوهة:“توقف 5 ثوانٍ… واحمِ فضاءك السيبراني.” ما هو التصيّد الإلكتروني؟ التصيّد هو هجوم إلكتروني يتنكر فيه المهاجمون كمؤسسات موثوقة — مثل ...

5th أغسطس 2025

5 فوائد لاستخدام الذكاء الاصطناعي في الأمن السيبراني

استخدام الذكاء الاصطناعي في الأمن السيبراني الخطوة المهمة للتقدم في مستوى حماية البنية التحتية لتكنولوجيا المعلومات لمنشأتك هي استخدام الذكاء الاصطناعي. فقد كشفت الدراسات أن الذكاء الاصطناعي سيعزز الحاجز الفاصل بين أنظمتك والتهديدات الإلكترونية. وفقًا لتقرير من شركة IBM ارتفع متوسط التكلفة الإجمالية لاختراق البيانات من 3.86 مليون دولار إلى 4.24 مليون دولار في عام 2021. وأصبح مجرمو الإنترنت أكثر خبره وتقدمًا في هجماتهم مما أدى إلى هذا الارتفاع الكبير. بالإضافة الى تركيز المجرمين على شن هجمات تصيد ضد العامل البشري للمنشأة والتي تسبب في 14٪ من الاختراقات الإلكترونية الناجحة في عام 2021. مع التقدم في وسائل الهجمات الإلكترونية، تبحث ...

1st أغسطس 2025

6 مزايا للتسويق عبر الرسائل القصيرة (SMS)

مزايا التسويق عبر الرسائل القصيرة (SMS) تبحث العديد من الشركات عن أفصل الطرق للتفاعل مع عملاء جدد وجذبهم للوصول إلى جمهور أوسع. وللقيام بذلك، يعتبر التواصل المباشر هو الأساس مثل التواصل عبر الرسائل القصيرة (SMS) هناك العديد من الطرق التي يمكن للشركات من خلالها أن تتواصل مع جمهورها، إما عن طريق البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الإعلانات، ولكن الطريقة التسويقية الأكثر فائدة – والتي غالبًا ما يتم تجاهلها – هي الرسائل النصية القصيرة (SMS). تُستخدم الرسائل القصيرة عادةً للتواصل الشخصي لكنها أثبتت فعلاً أنها وسيلة تسويق مهمة تساعد على تعزيز الأعمال التجارية في مجتمع اليوم المبني على الهاتف ...

30th يوليو 2025

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد مقدمة: إن المصادقة المتعددة العوامل MFA ليست مفهومًا جديدًا حيث إنها كانت متواجدة منذ فترة، فقد أصبحت رائجة جدا مع ظهور الأجهزة المحمولة. ففي السنين الماضية كان الأمن السيبراني (والذي كان يطلق عليه بأمن تكنلوجيا المعلومات أو أمن المعلومات) عبارة عن اسم مستخدم وكلمة مرور فقط. وإذا سألت أي شخص سيقول لك لدي اسم مستخدم وكلمة مرور، إذًا أنا بأمان حيث إنه لم يكن استخدام شبكة الانترنت كثيرًا في تلك الأيام. ومع مرور الوقت أدركوا الناس بأن كلمة المرور وحدها ليست كافية لحماية أصولهم الرقمية ولذلك ازدهرت برامج مكافحة الفيروسات بحيث رأينا ...

20th يوليو 2025

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟ مع تزايد عدد التهديدات الإلكترونية، تحتاج المنشآت إلى استيعاب الحاجة إلى تطوير نظام للأمن السيبراني. الهدف الموحد هو حماية شبكة المنشاة من أي تهديدات خارجية أو داخلية، خاصة مع إضافة العمل عن بُعد الناتج عن جائحة COVID-19 وزيادة هجمات التصيد المتعلقة في المعاملات المالية والتجارة الإلكترونية. لذلك كان لابد من ظهور المصادقة متعددة العوامل، لأن الاعتماد فقط على أسماء المستخدمين وكلمات المرور لتأمين الوصول للبيانات هو أمر قديم، حيث إن 61٪ من هجمات الاختراق لبيانات المنشآت كانت بسبب استخدام المجرم بيانات اعتماد الموظفين المسروقة. فالأساليب التقليدية ليس لديها القدرة ...

15th يوليو 2025

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع يشهد الذكاء الاصطناعي (AI)، خصيصاً مع بروز الذكاء الاصطناعي التوليدي (GenAI) تطورًا متسارعًا يعيد تشكيل مختلف الصناعات، ولا يُستثنى من ذلك مجال الأمن السيبراني. ومع ازدياد التهديدات السيبرانية من حيث التعقيد والنطاق، يبرز الذكاء الاصطناعي كحليف قوي، يقدّم حلولًا مبتكرة لحماية الأصول الرقمية والبنية التحتية. ونحن في شركة سيريبرا نستعرض كيف يُعيد الذكاء الاصطناعي تشكيل مشهد الأمن السيبراني — بدءًا من تعزيز اكتشاف التهديدات، وصولًا إلى أتمتة آليات الاستجابة — مع تسليط الضوء على الدور الحيوي الذي يؤديه في بناء دفاعات مرنة أمام مشهد تهديدات دائمة التغير. اكتشاف التهديدات والوقاية ...

6th يوليو 2025

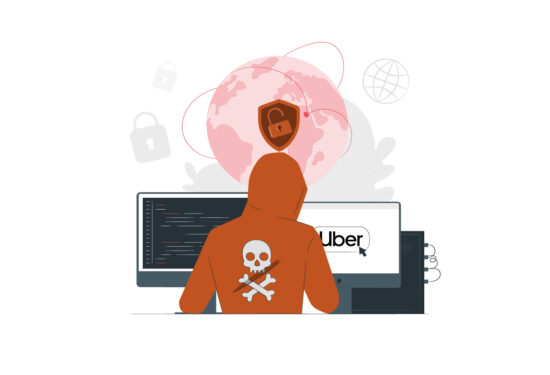

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً تعرضت شركة اوبر لهجوم إلكتروني مؤخرًا حيث تمكن مجرم يبلغ من العمر 18 عامًا من الوصول إلى أنظمة الشركة من خلال شن هجوم هندسة اجتماعية ناجحة على أحد الموظفين. فقد استخدم المجرم بيانات اعتماد مسروقة لموظف لشن عليه هجمة MFA Fatigue . هذا النوع من الهجمات الإلكترونية هو عندما يتلقى فيه الضحية طلبات المصادقة متعددة العوامل بشكل متكرر على تطبيقه الخاص حتى تصل الى مرحلة الازعاج مما قد يؤدي قبول الضحية الطلب المرسل لكي يوقفها. أرسل المجرم العديد من طلبات الـ MFA إلى الموظف لأكثر من ساعة وذلك بعد ما استخدم ...

15th يونيو 2025

المصادقة البيومترية: هل هو البديل الموثوق؟

المصادقة البيومترية: هل هو البديل الموثوق؟ يعود تاريخ المصادقة البيومترية المستخدمة كأداة مصادقة إلى القرن التاسع عشر. تم استخدامه لأول مرة من قبل الفرنسيين للتعرف على المجرمين من خلال بصمات أصابعهم ، والتي لاحقًا قام مفوض الشرطة الإنجليزي ، إدوارد هنري ، بتطوير نظام تصنيف هنري”HCS” .لقد كان نظامًا يعتمد على بصمات الأصابع لتحديد الأشخاص الذين حوكموا بجرائم، وكانت هي الطريقة الرئيسية للتصنيف استخدمتها الشرطة خلال القرن العشرين. مع استمرار السنوات، تم استخدام سمات بيولوجية جديدة في المصادقة البيومترية والتي تحل محل الطرق التقليدية.أي اختراع يتم تقديمه في العالم السيبراني لا يخلو من العيوب ، فلا يوجد شيء آمن بنسبة ...

10th يونيو 2025