التصيد الصوتي: الخدعة الصوتية الخفية لا تقع في شبكتها

في عصر التقنيات الرقمية، تتطور فيه أساليب الاحتيال بسرعة، ومن بين هذه الأساليب الخبيثة، يبرز التصيد الصوتي كأداة فعالة يستخدمها المحتالون لاستدراج الأفراد والتلاعب بهم عن طريق المكالمات الهاتفية.

في هذا المقال الشامل، سنتعرف على معنى التصيد عبر الصوت، والمخاطر المرتبطة به، والطرق الفعالة لحماية نفسك من هذه الهجمات الخبيثة

ما هو التصيد الصوتي؟

يشير إلى الممارسة الاحتيالية لاستخدام خدمات الهاتف لخداع الأفراد وتصيدهم لاستخراج المعلومات الشخصية والمالية منهم.

غالبًا ما يتنكر المحتالون بأنهم منظمات موثوقة أو أشخاص ذوي مصداقية لكسب ثقة ضحاياهم، من خلال توظيف تقنيات الهندسة الاجتماعية والتلاعب بعلم النفس البشري.

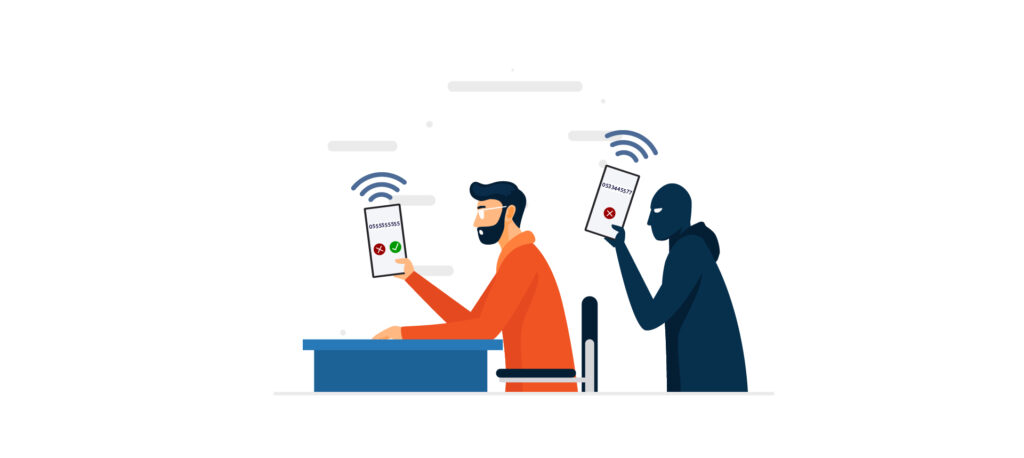

يخلق المهاجمون شعورًا كاذبًا لضحاياهم بالخوف لخداعهم وقد يدعي المحتال أنه يمثل جهة موثوقة مثل البنوك أو إحدى الجهات الرسمية، ويطلب من الضحايا تقديم معلومات شخصية حساسة مثل رقم الهوية الوطنية وأرقام الحسابات المصرفية وكلمات المرور أو حتى رموز التحقق.

التقنيات المستخدمة في الهجمات

يستخدم المهاجمون مجموعة من التقنيات لتنفيذ أنشطتهم الاحتيالية، يمكن أن تشمل هذه التقنيات التنكر بأنهم بنوك موثوقة، أو جهات رسمية، أو حتى أحد مزودي الخدمات، عن طريق توظيف تقنيات الهندسة الاجتماعية، يقوم المحتالون بالتلاعب بضحاياهم للكشف عن المعلومات الحساسة أو تنفيذ إجراءات تفيد المهاجمين.

فهم معنى الاحتيال الصوتي يساعد الأفراد على التعرف على هذه الاحتيالات وتجنب الوقوع ضحية لها

مخاطر التصيد الصوتي

إن الاحتيال الصوتي له مخاطر كبيرة على الأفراد والجهات على حدٍ سواء، يمكن أن يتعرض الضحايا للخسائر المالية، وسرقة الهوية، والإضرار بسمعتهم، وبالإضافة على ذلك، يمكن أن يكون للأثر النفسي للوقوع ضحية لهذا الهجوم تأثيرات خطيرة، مما يؤدي إلى الشعور بالانتهاك والخيانة والضعف، لذلك من المهم فهم هذه المخاطر واتخاذ تدابير استباقية لحماية النفس.

طرق الحماية من هجمات التصيد الصوتي

على الرغم من أن هجمات التصيد عبر الصوت يمكن أن تكون متقدمة ومقنعة، إلا أن هناك العديد من التدابير التي يمكن للأفراد اتخاذها لحماية أنفسهم

- كن متشككًا وتحقق

احتفظ بمستوى صحي من الشك عند استلام المكالمات غير المطلوبة، خاصة تلك التي تطلب معلومات شخصية أو تفاصيل مالية.

تذكر أن الجهات الرسمية لن تطلب معلومات حساسة عبر الهاتف.

خصص الوقت للتحقق من هوية الشخص الذي يتصل بك بشكل مستقل بالتحقق باستخدام معلومات الاتصال الرسمية قبل مشاركة أي بيانات سرية.

- حماية المعلومات الشخصية

كن حذراً عند مشاركة المعلومات الشخصية على المنصات العامة أو وسائل التواصل الاجتماعي، حيث يقوم مهاجمو الاحتيال الصوتي في كثير من الأحيان بجمع البيانات من هذه المصادر لتخصيص الاحتيالات الخاصة بهم، لذلك يجب أن تقلل من كمية المعلومات الشخصية المتاحة عبر الإنترنت وضبط إعدادات الخصوصية على منصات وسائل التواصل الاجتماعي لتقييد وصول الآخرين إلى بياناتك.

- كن حذرًا من التلاعب بمعرف رقم المتصل

التلاعب بمعرف رقم المتصل هي تقنية شائعة يستخدمها محتالو التصيد عبر الصوت، حيث يقوم المهاجمون بالتلاعب برقم الهاتف المعروض ليبدو وكأنه هو رقم الكيان الموثوق به حين الاتصال على الضحية، ومع ذلك من المهم أن نتذكر أن معلومات معرف رقم المتصل يمكن التلاعب بها بسهولة، لذلك لا تعتمد فقط على معرف المتصل كمؤشر للمصداقية.

- تعلم وانشر الوعي حول التصيد الصوتي

ابق على اطلاع على أحدث تقنيات الاحتيال الصوتي وشارك هذه المعرفة مع الأصدقاء والعائلة والزملاء من خلال نشر الوعي، يمكنك مساعدة الآخرين على التعرف على هذه الهجمات وتجنب الوقوع ضحية لها.

حثهم على الحذر واستجواب المكالمات المشبوهة واتباع أفضل الممارسات لحماية المعلومات الشخصية.

ختاماً

من خلال فهم معنى التصيد الصوتي، والتعرف على المخاطر التي يشكلها، وتنفيذ تدابير الحماية الفعالة، يمكنك حماية نفسك وغيرك من هجمات الاحتيال الصوتية، يجب أن تكون واعياً، ومطلعاً على تقنيات التصيد الصوتي، وشارك الوعي لإنشاء بيئة رقمية أكثر أماناً للجميع.

كما يمكنك الاستعانة بنظام انفوشيلد وهو نظام لإدارة التعلم الإلكتروني يهدف إلى توعية الموظفين بالمخاطر المتزايدة و رفع الوعي بالأمن السيبراني والإجراءات اللازمة لتفادي هذه المخاطر وهذا ما تقدمه لك شركة سيربيرا الشركة الرائدة في منتجات الأمن السيبراني

شارك المقال:

الأكثر زيارة

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته ظهر تسريب بيانات ضخم في 28 أكتوبر 2025، حيث أكدت التقارير تعرض مئات الملايين من بيانات المستخدمين عبر الإنترنت. فيما يلي تحليل لأهم الحقائق حول هذا التسريب – بما في ذلك المصدر، الحجم، والتداعيات – ثم نوضح كيف يمكن لحلول الأمن السيبراني من Cerebra.sa المساعدة في منع أو التخفيف من هذه الحوادث مستقبلاً. نظرة عامة على تسريب البيانات بتاريخ 28 أكتوبر 2025 المصدر/الهدف: لم ينشأ التسريب من اختراق شركة واحدة، بل من مجموعة بيانات مسروقة تم جمعها بواسطة برامج خبيثة لسرقة المعلومات. قام المهاجمون بنشر برمجيات ...

29th أكتوبر 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025 التهديد المستمر للتصيّد الإلكتروني أصبحت أساليب التصيّد مثل التصيّد الموجّه (Spear Phishing)، والتصيّد عبر الرسائل النصية (Smishing)، وتصيّد كبار التنفيذيين (Whaling) أكثر تطورًا في عام 2025، مما يجعل من الصعب التمييز بين الرسائل الحقيقية والاحتيالية. يستعرض هذا الدليل أخطر أنواع التصيّد ويوضح كيفية التعرف عليها والوقاية منها قبل أن تُسبب ضررًا.الرسالة التوعوية من الهيئة الوطنية للأمن السيبراني (NCA) تؤكد أهمية التوقف والتفكير قبل التفاعل مع أي رسالة مشبوهة:“توقف 5 ثوانٍ… واحمِ فضاءك السيبراني.” ما هو التصيّد الإلكتروني؟ التصيّد هو هجوم إلكتروني يتنكر فيه المهاجمون كمؤسسات موثوقة — مثل ...

5th أغسطس 2025

5 فوائد لاستخدام الذكاء الاصطناعي في الأمن السيبراني

استخدام الذكاء الاصطناعي في الأمن السيبراني الخطوة المهمة للتقدم في مستوى حماية البنية التحتية لتكنولوجيا المعلومات لمنشأتك هي استخدام الذكاء الاصطناعي. فقد كشفت الدراسات أن الذكاء الاصطناعي سيعزز الحاجز الفاصل بين أنظمتك والتهديدات الإلكترونية. وفقًا لتقرير من شركة IBM ارتفع متوسط التكلفة الإجمالية لاختراق البيانات من 3.86 مليون دولار إلى 4.24 مليون دولار في عام 2021. وأصبح مجرمو الإنترنت أكثر خبره وتقدمًا في هجماتهم مما أدى إلى هذا الارتفاع الكبير. بالإضافة الى تركيز المجرمين على شن هجمات تصيد ضد العامل البشري للمنشأة والتي تسبب في 14٪ من الاختراقات الإلكترونية الناجحة في عام 2021. مع التقدم في وسائل الهجمات الإلكترونية، تبحث ...

1st أغسطس 2025

6 مزايا للتسويق عبر الرسائل القصيرة (SMS)

مزايا التسويق عبر الرسائل القصيرة (SMS) تبحث العديد من الشركات عن أفصل الطرق للتفاعل مع عملاء جدد وجذبهم للوصول إلى جمهور أوسع. وللقيام بذلك، يعتبر التواصل المباشر هو الأساس مثل التواصل عبر الرسائل القصيرة (SMS) هناك العديد من الطرق التي يمكن للشركات من خلالها أن تتواصل مع جمهورها، إما عن طريق البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الإعلانات، ولكن الطريقة التسويقية الأكثر فائدة – والتي غالبًا ما يتم تجاهلها – هي الرسائل النصية القصيرة (SMS). تُستخدم الرسائل القصيرة عادةً للتواصل الشخصي لكنها أثبتت فعلاً أنها وسيلة تسويق مهمة تساعد على تعزيز الأعمال التجارية في مجتمع اليوم المبني على الهاتف ...

30th يوليو 2025

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد مقدمة: إن المصادقة المتعددة العوامل MFA ليست مفهومًا جديدًا حيث إنها كانت متواجدة منذ فترة، فقد أصبحت رائجة جدا مع ظهور الأجهزة المحمولة. ففي السنين الماضية كان الأمن السيبراني (والذي كان يطلق عليه بأمن تكنلوجيا المعلومات أو أمن المعلومات) عبارة عن اسم مستخدم وكلمة مرور فقط. وإذا سألت أي شخص سيقول لك لدي اسم مستخدم وكلمة مرور، إذًا أنا بأمان حيث إنه لم يكن استخدام شبكة الانترنت كثيرًا في تلك الأيام. ومع مرور الوقت أدركوا الناس بأن كلمة المرور وحدها ليست كافية لحماية أصولهم الرقمية ولذلك ازدهرت برامج مكافحة الفيروسات بحيث رأينا ...

20th يوليو 2025

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟ مع تزايد عدد التهديدات الإلكترونية، تحتاج المنشآت إلى استيعاب الحاجة إلى تطوير نظام للأمن السيبراني. الهدف الموحد هو حماية شبكة المنشاة من أي تهديدات خارجية أو داخلية، خاصة مع إضافة العمل عن بُعد الناتج عن جائحة COVID-19 وزيادة هجمات التصيد المتعلقة في المعاملات المالية والتجارة الإلكترونية. لذلك كان لابد من ظهور المصادقة متعددة العوامل، لأن الاعتماد فقط على أسماء المستخدمين وكلمات المرور لتأمين الوصول للبيانات هو أمر قديم، حيث إن 61٪ من هجمات الاختراق لبيانات المنشآت كانت بسبب استخدام المجرم بيانات اعتماد الموظفين المسروقة. فالأساليب التقليدية ليس لديها القدرة ...

15th يوليو 2025

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع يشهد الذكاء الاصطناعي (AI)، خصيصاً مع بروز الذكاء الاصطناعي التوليدي (GenAI) تطورًا متسارعًا يعيد تشكيل مختلف الصناعات، ولا يُستثنى من ذلك مجال الأمن السيبراني. ومع ازدياد التهديدات السيبرانية من حيث التعقيد والنطاق، يبرز الذكاء الاصطناعي كحليف قوي، يقدّم حلولًا مبتكرة لحماية الأصول الرقمية والبنية التحتية. ونحن في شركة سيريبرا نستعرض كيف يُعيد الذكاء الاصطناعي تشكيل مشهد الأمن السيبراني — بدءًا من تعزيز اكتشاف التهديدات، وصولًا إلى أتمتة آليات الاستجابة — مع تسليط الضوء على الدور الحيوي الذي يؤديه في بناء دفاعات مرنة أمام مشهد تهديدات دائمة التغير. اكتشاف التهديدات والوقاية ...

6th يوليو 2025

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً تعرضت شركة اوبر لهجوم إلكتروني مؤخرًا حيث تمكن مجرم يبلغ من العمر 18 عامًا من الوصول إلى أنظمة الشركة من خلال شن هجوم هندسة اجتماعية ناجحة على أحد الموظفين. فقد استخدم المجرم بيانات اعتماد مسروقة لموظف لشن عليه هجمة MFA Fatigue . هذا النوع من الهجمات الإلكترونية هو عندما يتلقى فيه الضحية طلبات المصادقة متعددة العوامل بشكل متكرر على تطبيقه الخاص حتى تصل الى مرحلة الازعاج مما قد يؤدي قبول الضحية الطلب المرسل لكي يوقفها. أرسل المجرم العديد من طلبات الـ MFA إلى الموظف لأكثر من ساعة وذلك بعد ما استخدم ...

15th يونيو 2025

المصادقة البيومترية: هل هو البديل الموثوق؟

المصادقة البيومترية: هل هو البديل الموثوق؟ يعود تاريخ المصادقة البيومترية المستخدمة كأداة مصادقة إلى القرن التاسع عشر. تم استخدامه لأول مرة من قبل الفرنسيين للتعرف على المجرمين من خلال بصمات أصابعهم ، والتي لاحقًا قام مفوض الشرطة الإنجليزي ، إدوارد هنري ، بتطوير نظام تصنيف هنري”HCS” .لقد كان نظامًا يعتمد على بصمات الأصابع لتحديد الأشخاص الذين حوكموا بجرائم، وكانت هي الطريقة الرئيسية للتصنيف استخدمتها الشرطة خلال القرن العشرين. مع استمرار السنوات، تم استخدام سمات بيولوجية جديدة في المصادقة البيومترية والتي تحل محل الطرق التقليدية.أي اختراع يتم تقديمه في العالم السيبراني لا يخلو من العيوب ، فلا يوجد شيء آمن بنسبة ...

10th يونيو 2025