حوكمة الذكاء الاصطناعي: فرص وتحديات في الأمن السيبراني

مع ازدياد الاعتماد على تقنيات الذكاء الاصطناعي في مختلف المجالات، أصبحت حوكمة الذكاء الاصطناعي عاملاً رئيسيًا لضمان سلامة الأنظمة وحماية البيانات.

حيث تلعب هذه الحوكمة دورًا جوهريًا في تعزيز الثقة في التقنية الحديثة وضمان استخدامها بشكل مسؤول.

مر عامان تقريبًا منذ أن انتشر برنامج(ChatGPT) من شركة (OpenAI)، مما أثار اهتمامًا واسع النطاق بالذكاء الاصطناعي وأثار موجة من النمو التقني والاستثماري في هذا المجال.

لقد كانت التطورات في مجال الذكاء الاصطناعي منذ ذلك الحين مذهلة، مع زيادات هائلة في كل من البحث الأكاديمي والاستثمار.

الاستثمارات الأكاديمية والتقنية في الذكاء الاصطناعي:

تلقتNeurIPS) 2023) عددًا قياسيًا من الأوراق البحثية بلغ 5875 ورقة، مع قبول حوالي 26% فقط.

بينما راجعت ICML) 2023) ما يقرب من 6000 ورقة بحثية وقبلت حوالي 21%.

وبالإضافة لهذا الاهتمام الأكاديمي، تضاعف الاستثمار في مجال الذكاء الاصطناعي التوليدي وحده، ليصل إلى 25.2 مليار دولار، أي ما يقرب من ثمان أضعاف ما كان عليه في عام 2022، مع توجيه جزء كبير نحو بناء مراكز البيانات والكهرباء ووحدات معالجة الرسوم.

ومع ذلك، فإن السؤال حول كيفية تحقيق العائد من هذه الاستثمارات بشكل فعال لا يزال مفتوحًا.

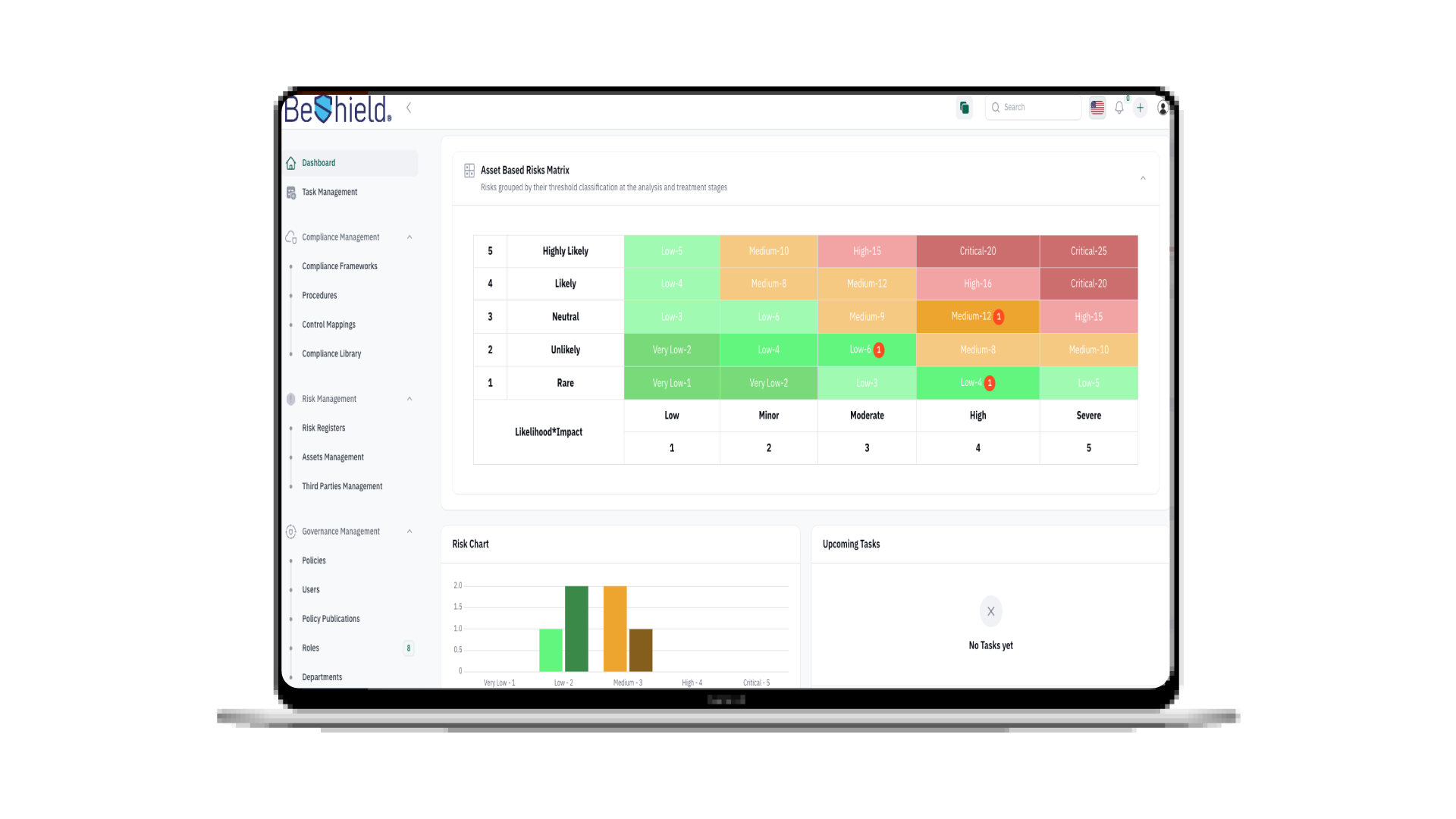

دور الذكاء الاصطناعي في مواجهة التهديدات السيبرانية

في مجال الأمن السيبراني، أصبح الذكاء الاصطناعي ممكّنًا قويًا، حيث حقق تقدمًا كبيرًا في العديد من الأصعدة.

فعلى سبيل المثال، يعد اكتشاف هذه الاختلافات إحدى المجالات التي أثبتت فيها تقنيات تعلم الآلة والتعلم العميق فعاليتها العالية، مما يعزز القدرات على اكتشاف الأنماط غير العادية التي قد تشير إلى تهديدات إلكترونية.

كما يتم الاستفادة بشكل متزايد من نماذج اللغة الكبيرة (LLMs)، بما في ذلك تلك المشابهة لـ ChatGPT، في صياغة سيناريوهات مثل محاكاة التصيد الإلكتروني (Phishing)

وفي مجال الكشف عن الاحتيال، يوفر الذكاء الاصطناعي أدوات للكشف عن الأنشطة الاحتيالية ومنعها، في حين تعمل طرق المصادقة الذكية مثل (mPass ) على تحسين التحقق من الهوية والحد من مخاطر الوصول غير المصرح به.

وعلاوة على ذلك، تعتمد الأتمتة في مراكز عمليات الأمن (SOC) على الذكاء الاصطناعي لتبسيط الاستجابة وإدارة الحوادث، مما يجعل فرق الأمن أكثر كفاءة واستباقية.

التحديات والمخاطر المرتبطة بتطورات الذكاء الاصطناعي

تطور الذكاء الاصطناعي، يقدم أيضًا مخاطر جديدة للأمن السيبراني يجب معالجتها في وقت مبكر وإدارتها بعناية.

إن الحاجة الملحة لاعتبارات الأمن السيبراني ضرورية في مرحلة التصميم، كما يتضح لنا من الحوادث الأخيرة:

أعلنت (Hugging Face) أنها اكتشفت “وصولاً غير مصرح به” إلى منصة استضافة نموذج الذكاء التوليدي الخاصة بها حيث تم العثور على بعض الثغرات والأخطاء التي سمحت في بعض الحالات باستضافة كود يمكنه اختراق أجهزة المستخدمين.

تم العثور على ثغرات أخرى في أنظمة مرتبطة بـ LLMs مثل LangChain

مجالات أخرى مثل استخدام التزييف العميق لتوزيع المعلومات المضللة

يمكن أن تكون مجالات مثل أمن البنية التحتية هدفًا أيضًا

التطبيقات الدفاعية لتطورات الذكاء الاصطناعي في الأمن السيبراني

أما من الجانب الإيجابي، فلدى الذكاء الاصطناعي و LLMs أيضًا تطبيقات دفاعية للأمن السيبراني، مثل تحديد الثغرات الأمنية في الكود وتقديم إرشادات الإصلاح.

يكمل نهج “الذكاء الاصطناعي من أجل الأمن” الأساليب التقليدية ويساعد في الكشف عن التهديدات بسرعة.

حوكمة الذكاء الاصطناعي

على مدى السنوات الأخيرة، أحدث الذكاء الاصطناعي ثورة في مختلف القطاعات بفضل قدرته على التعامل مع البيانات بفعالية وسرعة.

ومع تطور هذه التقنيات برزت أهمية حوكمة الذكاء الاصطناعي، حيث أصبح من الضروري تطبيق سياسات وإجراءات تضمن استخدامها بشكل آمن وأخلاقي يحافظ على أمن المعلومات وسلامة المجتمع.

لتعزيز الاستخدام المسؤول للذكاء الاصطناعي، يجب على الشركات اعتماد إطار عمل قوي لحوكمة الذكاء الاصطناعي والأمن يتناول ما يلي:

خصوصية الذكاء الاصطناعي وحماية البيانات

تحتل حماية خصوصية البيانات موقعًا رئيسيًا ضمن سياسات حوكمة الذكاء الاصطناعي.

مع استخدام المزيد من البيانات لتدريب وضبط نماذج الذكاء الاصطناعي، يجب على المؤسسات الالتزام بلوائح الخصوصية مثل اللائحة العامة لحماية البيانات أو الأطر المحلية مثل NDMO، مما يضمن امتثال معالجة البيانات لمعايير الخصوصية.

يتضمن هذا تقليل جمع البيانات، وإخفاء هوية البيانات، وضمان موافقة المستخدم، وتمكين قابلية نقل البيانات.

أمان البنية الأساسية للذكاء الاصطناعي

تُعد نماذج الذكاء الاصطناعي والبنية الأساسية التي تعتمد عليها أهدافًا جذابة بشكل متزايد للهجمات الإلكترونية، ولذلك يجب دمج نقاط التشييك الأمنية في وقت مبكر من عملية التطوير بدلاً من ضبطها لاحقًا.

ويجب على الشركات تبني مبادئ “الأمن عند التصميم” لحماية أنظمة الذكاء الاصطناعي من الهجمات وتسريب البيانات.

الأخلاقيات والحواجز الواقية ضد الاستخدام الضار

من الضروري بناء حواجز أخلاقية لمنع الذكاء الاصطناعي من تسهيل النتائج الضارة، مثل إنشاء مقاطع فيديو مزيفة، أو نشر معلومات مضللة، أو دعم أنشطة ضارة أخرى.

يمكن أن يتم ذلك عن طريق:

وضع إرشادات حول الاستخدام المسؤول، ومراقبة المخرجات بانتظام بحثًا عن المحتوى الضار، وتنفيذ خوارزميات التحقق من التحيز لمنع العواقب غير المقصودة.

العدالة والتخفيف من التحيز

إن ضمان عدم قيام أنظمة الذكاء الاصطناعي بنشر أو تضخيم التحيزات المتعلقة بالعرق أو الجنس أو السمات الحساسة الأخرى أمر ضروري لحوكمة الذكاء الاصطناعي الأخلاقية.

يجب على الشركات تبني تقنيات للكشف عن التحيز والتخفيف منه في أثناء تدريب النموذج واختباره. تساعد مجموعات البيانات المتنوعة والمراقبة المستمرة للتأثير المتباين في خلق نتائج أكثر عدالة للذكاء الاصطناعي.

اعتبارات الاستدامة

إن استهلاك الطاقة المرتبط بتدريب ونشر نماذج الذكاء الاصطناعي الكبيرة له تأثيرات بيئية خطيرة؛ لذلك يجب على الشركات تبني ممارسات الاستدامة من خلال تحسين النماذج لكفاءة الطاقة، والنظر في مراكز البيانات الخضراء، والإبلاغ عن البصمة البيئية لمشاريع الذكاء الاصطناعي.

الخلاصة

مع إعادة تشكيل الذكاء الاصطناعي لكل من الفرص والمخاطر في تقنية المعلومات، فإن تبني موقف استباقي بشأن حوكمة الذكاء الاصطناعي سيكون ضروريًا لتعظيم الفوائد مع تقليل الأضرار المحتملة.

في خضم التطور السريع لتقنيات الذكاء الاصطناعي، يبرز أمن الذكاء الاصطناعي كعامل حاسم لضمان حماية الأنظمة الرقمية والحفاظ على سلامة البيانات.

تظل التحديات السيبرانية متزايدة، مما يستدعي تطوير استراتيجيات متقدمة ومستمرة لتعزيز الأمان. ومع كل فرصة جديدة يوفرها الذكاء الاصطناعي، يأتي التزام أكبر بتطبيق ممارسات أمان قوية تضمن لنا مستقبلًا رقميًا آمنًا ومستدامًا

شارك المقال:

الأكثر زيارة

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته

تسريب بيانات ضخم يكشف 183 مليون حساب بريد إلكتروني – ماذا حدث وما دلالته ظهر تسريب بيانات ضخم في 28 أكتوبر 2025، حيث أكدت التقارير تعرض مئات الملايين من بيانات المستخدمين عبر الإنترنت. فيما يلي تحليل لأهم الحقائق حول هذا التسريب – بما في ذلك المصدر، الحجم، والتداعيات – ثم نوضح كيف يمكن لحلول الأمن السيبراني من Cerebra.sa المساعدة في منع أو التخفيف من هذه الحوادث مستقبلاً. نظرة عامة على تسريب البيانات بتاريخ 28 أكتوبر 2025 المصدر/الهدف: لم ينشأ التسريب من اختراق شركة واحدة، بل من مجموعة بيانات مسروقة تم جمعها بواسطة برامج خبيثة لسرقة المعلومات. قام المهاجمون بنشر برمجيات ...

29th أكتوبر 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025 التهديد المستمر للتصيّد الإلكتروني أصبحت أساليب التصيّد مثل التصيّد الموجّه (Spear Phishing)، والتصيّد عبر الرسائل النصية (Smishing)، وتصيّد كبار التنفيذيين (Whaling) أكثر تطورًا في عام 2025، مما يجعل من الصعب التمييز بين الرسائل الحقيقية والاحتيالية. يستعرض هذا الدليل أخطر أنواع التصيّد ويوضح كيفية التعرف عليها والوقاية منها قبل أن تُسبب ضررًا.الرسالة التوعوية من الهيئة الوطنية للأمن السيبراني (NCA) تؤكد أهمية التوقف والتفكير قبل التفاعل مع أي رسالة مشبوهة:“توقف 5 ثوانٍ… واحمِ فضاءك السيبراني.” ما هو التصيّد الإلكتروني؟ التصيّد هو هجوم إلكتروني يتنكر فيه المهاجمون كمؤسسات موثوقة — مثل ...

5th أغسطس 2025

5 فوائد لاستخدام الذكاء الاصطناعي في الأمن السيبراني

استخدام الذكاء الاصطناعي في الأمن السيبراني الخطوة المهمة للتقدم في مستوى حماية البنية التحتية لتكنولوجيا المعلومات لمنشأتك هي استخدام الذكاء الاصطناعي. فقد كشفت الدراسات أن الذكاء الاصطناعي سيعزز الحاجز الفاصل بين أنظمتك والتهديدات الإلكترونية. وفقًا لتقرير من شركة IBM ارتفع متوسط التكلفة الإجمالية لاختراق البيانات من 3.86 مليون دولار إلى 4.24 مليون دولار في عام 2021. وأصبح مجرمو الإنترنت أكثر خبره وتقدمًا في هجماتهم مما أدى إلى هذا الارتفاع الكبير. بالإضافة الى تركيز المجرمين على شن هجمات تصيد ضد العامل البشري للمنشأة والتي تسبب في 14٪ من الاختراقات الإلكترونية الناجحة في عام 2021. مع التقدم في وسائل الهجمات الإلكترونية، تبحث ...

1st أغسطس 2025

6 مزايا للتسويق عبر الرسائل القصيرة (SMS)

مزايا التسويق عبر الرسائل القصيرة (SMS) تبحث العديد من الشركات عن أفصل الطرق للتفاعل مع عملاء جدد وجذبهم للوصول إلى جمهور أوسع. وللقيام بذلك، يعتبر التواصل المباشر هو الأساس مثل التواصل عبر الرسائل القصيرة (SMS) هناك العديد من الطرق التي يمكن للشركات من خلالها أن تتواصل مع جمهورها، إما عن طريق البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الإعلانات، ولكن الطريقة التسويقية الأكثر فائدة – والتي غالبًا ما يتم تجاهلها – هي الرسائل النصية القصيرة (SMS). تُستخدم الرسائل القصيرة عادةً للتواصل الشخصي لكنها أثبتت فعلاً أنها وسيلة تسويق مهمة تساعد على تعزيز الأعمال التجارية في مجتمع اليوم المبني على الهاتف ...

30th يوليو 2025

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد مقدمة: إن المصادقة المتعددة العوامل MFA ليست مفهومًا جديدًا حيث إنها كانت متواجدة منذ فترة، فقد أصبحت رائجة جدا مع ظهور الأجهزة المحمولة. ففي السنين الماضية كان الأمن السيبراني (والذي كان يطلق عليه بأمن تكنلوجيا المعلومات أو أمن المعلومات) عبارة عن اسم مستخدم وكلمة مرور فقط. وإذا سألت أي شخص سيقول لك لدي اسم مستخدم وكلمة مرور، إذًا أنا بأمان حيث إنه لم يكن استخدام شبكة الانترنت كثيرًا في تلك الأيام. ومع مرور الوقت أدركوا الناس بأن كلمة المرور وحدها ليست كافية لحماية أصولهم الرقمية ولذلك ازدهرت برامج مكافحة الفيروسات بحيث رأينا ...

20th يوليو 2025

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟

ما هي المصادقة متعددة العوامل (MFA)؟ وما هو دورها في الحماية؟ مع تزايد عدد التهديدات الإلكترونية، تحتاج المنشآت إلى استيعاب الحاجة إلى تطوير نظام للأمن السيبراني. الهدف الموحد هو حماية شبكة المنشاة من أي تهديدات خارجية أو داخلية، خاصة مع إضافة العمل عن بُعد الناتج عن جائحة COVID-19 وزيادة هجمات التصيد المتعلقة في المعاملات المالية والتجارة الإلكترونية. لذلك كان لابد من ظهور المصادقة متعددة العوامل، لأن الاعتماد فقط على أسماء المستخدمين وكلمات المرور لتأمين الوصول للبيانات هو أمر قديم، حيث إن 61٪ من هجمات الاختراق لبيانات المنشآت كانت بسبب استخدام المجرم بيانات اعتماد الموظفين المسروقة. فالأساليب التقليدية ليس لديها القدرة ...

15th يوليو 2025

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع

ثورة الذكاء الاصطناعي في الأمن السيبراني: جبهة جديدة للدفاع يشهد الذكاء الاصطناعي (AI)، خصيصاً مع بروز الذكاء الاصطناعي التوليدي (GenAI) تطورًا متسارعًا يعيد تشكيل مختلف الصناعات، ولا يُستثنى من ذلك مجال الأمن السيبراني. ومع ازدياد التهديدات السيبرانية من حيث التعقيد والنطاق، يبرز الذكاء الاصطناعي كحليف قوي، يقدّم حلولًا مبتكرة لحماية الأصول الرقمية والبنية التحتية. ونحن في شركة سيريبرا نستعرض كيف يُعيد الذكاء الاصطناعي تشكيل مشهد الأمن السيبراني — بدءًا من تعزيز اكتشاف التهديدات، وصولًا إلى أتمتة آليات الاستجابة — مع تسليط الضوء على الدور الحيوي الذي يؤديه في بناء دفاعات مرنة أمام مشهد تهديدات دائمة التغير. اكتشاف التهديدات والوقاية ...

6th يوليو 2025

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً

شركة اوبر تتعرض للاختراق من قبل مراهق يبلغ 18 عاماً تعرضت شركة اوبر لهجوم إلكتروني مؤخرًا حيث تمكن مجرم يبلغ من العمر 18 عامًا من الوصول إلى أنظمة الشركة من خلال شن هجوم هندسة اجتماعية ناجحة على أحد الموظفين. فقد استخدم المجرم بيانات اعتماد مسروقة لموظف لشن عليه هجمة MFA Fatigue . هذا النوع من الهجمات الإلكترونية هو عندما يتلقى فيه الضحية طلبات المصادقة متعددة العوامل بشكل متكرر على تطبيقه الخاص حتى تصل الى مرحلة الازعاج مما قد يؤدي قبول الضحية الطلب المرسل لكي يوقفها. أرسل المجرم العديد من طلبات الـ MFA إلى الموظف لأكثر من ساعة وذلك بعد ما استخدم ...

15th يونيو 2025

المصادقة البيومترية: هل هو البديل الموثوق؟

المصادقة البيومترية: هل هو البديل الموثوق؟ يعود تاريخ المصادقة البيومترية المستخدمة كأداة مصادقة إلى القرن التاسع عشر. تم استخدامه لأول مرة من قبل الفرنسيين للتعرف على المجرمين من خلال بصمات أصابعهم ، والتي لاحقًا قام مفوض الشرطة الإنجليزي ، إدوارد هنري ، بتطوير نظام تصنيف هنري”HCS” .لقد كان نظامًا يعتمد على بصمات الأصابع لتحديد الأشخاص الذين حوكموا بجرائم، وكانت هي الطريقة الرئيسية للتصنيف استخدمتها الشرطة خلال القرن العشرين. مع استمرار السنوات، تم استخدام سمات بيولوجية جديدة في المصادقة البيومترية والتي تحل محل الطرق التقليدية.أي اختراع يتم تقديمه في العالم السيبراني لا يخلو من العيوب ، فلا يوجد شيء آمن بنسبة ...

10th يونيو 2025