المدونة

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025

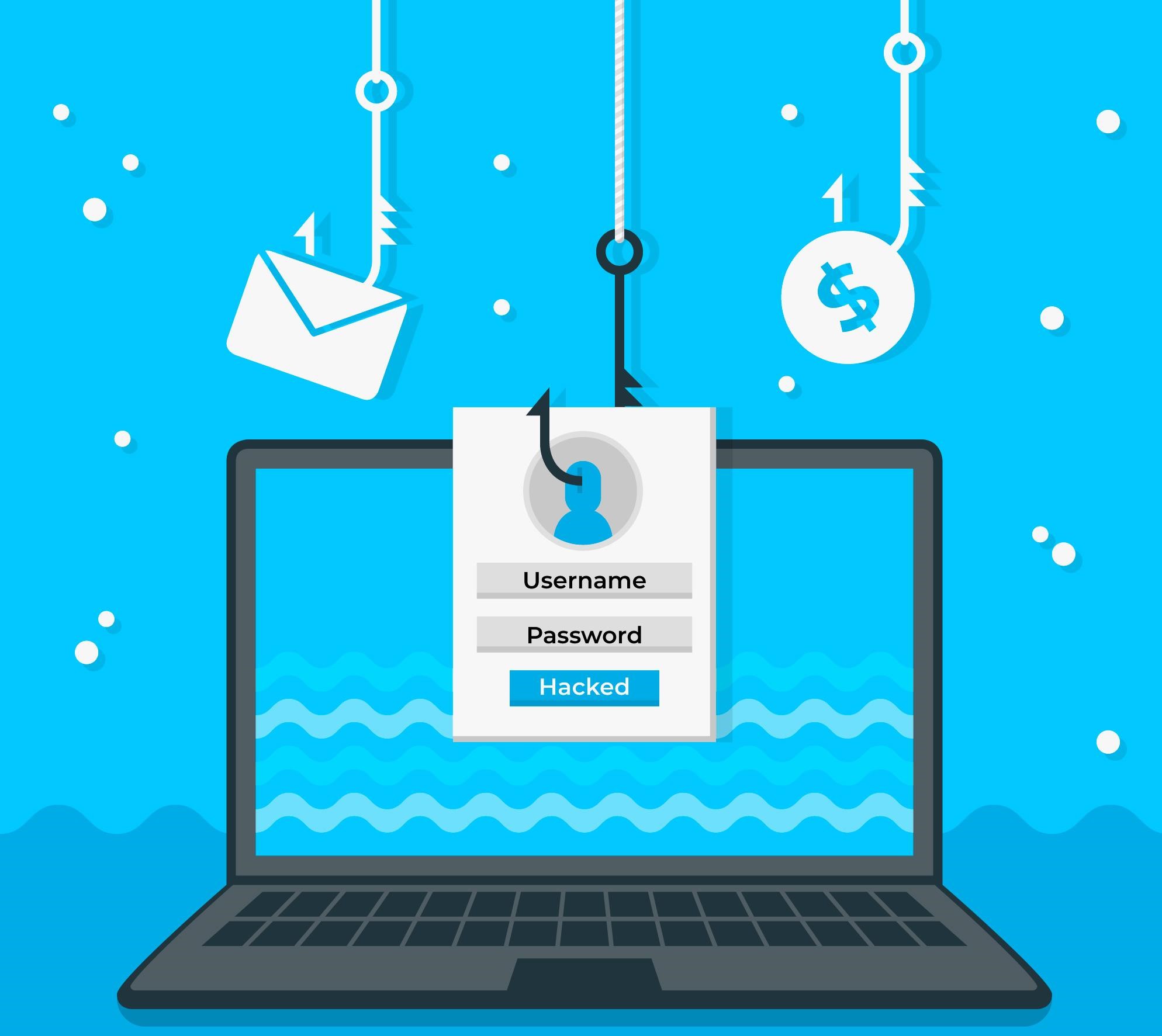

أخطر 3 أنواع من التصيّد الإلكتروني وكيفية الوقاية منها في عام 2025 التهديد المستمر للتصيّد الإلكتروني أصبحت أساليب التصيّد مثل التصيّد الموجّه (Spear Phishing)، والتصيّد عبر الرسائل النصية (Smishing)، وتصيّد كبار التنفيذيين (Whaling) أكثر تطورًا في عام 2025، مما يجعل من الصعب التمييز بين الرسائل الحقيقية والاحتيالية. يستعرض هذا الدليل أخطر أنواع التصيّد ويوضح كيفية التعرف عليها والوقاية منها قبل أن تُسبب ضررًا.الرسالة التوعوية من الهيئة الوطنية للأمن السيبراني (NCA) تؤكد أهمية التوقف والتفكير قبل التفاعل مع أي رسالة مشبوهة:“توقف 5 ثوانٍ… واحمِ فضاءك السيبراني.” ما هو التصيّد الإلكتروني؟ التصيّد هو هجوم إلكتروني يتنكر فيه المهاجمون كمؤسسات موثوقة — مثل ...

إقرأ المزيد

6 مزايا للتسويق عبر الرسائل القصيرة (SMS)

مزايا التسويق عبر الرسائل القصيرة (SMS) تبحث العديد من الشركات عن أفصل الطرق للتفاعل مع عملاء جدد وجذبهم للوصول إلى جمهور أوسع. وللقيام بذلك، يعتبر التواصل المباشر هو الأساس مثل التواصل عبر الرسائل القصيرة (SMS) هناك العديد من الطرق التي يمكن للشركات من خلالها أن تتواصل مع جمهورها، إما عن طريق البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الإعلانات، ولكن الطريقة التسويقية الأكثر فائدة – والتي غالبًا ما يتم تجاهلها – هي الرسائل النصية القصيرة (SMS). تُستخدم الرسائل القصيرة عادةً للتواصل الشخصي لكنها أثبتت فعلاً أنها وسيلة تسويق مهمة تساعد على تعزيز الأعمال التجارية في مجتمع اليوم المبني على الهاتف ...

إقرأ المزيد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد

المصادقة المتعددة العوامل (MFA) هي جدار الحماية الجديد مقدمة: إن المصادقة المتعددة العوامل MFA ليست مفهومًا جديدًا حيث إنها كانت متواجدة منذ فترة، فقد أصبحت رائجة جدا مع ظهور الأجهزة المحمولة. ففي السنين الماضية كان الأمن السيبراني (والذي كان يطلق عليه بأمن تكنلوجيا المعلومات أو أمن المعلومات) عبارة عن اسم مستخدم وكلمة مرور فقط. وإذا سألت أي شخص سيقول لك لدي اسم مستخدم وكلمة مرور، إذًا أنا بأمان حيث إنه لم يكن استخدام شبكة الانترنت كثيرًا في تلك الأيام. ومع مرور الوقت أدركوا الناس بأن كلمة المرور وحدها ليست كافية لحماية أصولهم الرقمية ولذلك ازدهرت برامج مكافحة الفيروسات بحيث رأينا ...

إقرأ المزيد

أفضل الطرق لاكتشاف الرسائل الاحتيالية في البريد ل2020

أفضل الطرق لاكتشاف الرسائل الاحتيالية في البريد ل2021 الهجمات الإلكترونية متنوعة ومع تقدم التكنولوجيا تستمر في التطور. حيث تعد الرسائل الاحتيالية من أشهر انواع الهجمات الإلكترونية التي يستخدمها المخترقين، ووفقًا لتقرير التهديد الخاص بـ Proofpoint، فقد تعرضت 75٪ من المؤسسات لهجوم تصيد في عام 2020 (حالة Proofpoint 2021 لتقرير Phish). حققوا المخترقين معدل نجاح أعلى في التصيد الاحتيالي عبر البريد الإلكتروني أكثر من أي هجوم آخر. هذا بسبب قلة الوعي حول كيفية التعرف على رسائل البريد الإلكتروني التصيدية من رسائل البريد الإلكتروني الحقيقية والموثوقة. هناك العديد من الطرق التي يمكن أن تساعد المنشآت في تقليل عدد هجمات التصيد الاحتيالية الناجحة ...

إقرأ المزيد

كيف يمكن أن تهدد أدوات الذكاء الاصطناعي الأمن السيبراني

كيف يمكن أن تهدد أدوات الذكاء الاصطناعي على الأمن السيبراني؟ نظرًا لأن أدوات الذكاء الاصطناعي أصبحت أكثر تعقيدًا ، يمكن استخدامها لشن هجمات إلكترونية أكثر تعقيدًا ويصعب اكتشافها. في هذه المقالة ، سوف نستكشف كيف يمكن لأدوات الذكاء الاصطناعي أن تهدد الأمن السيبراني وما هي التدابير التي يمكن اتخاذها للتخفيف من هذه التهديدات. ينتشر اليوم مصطلح الذكاء الاصطناعي بكثرة الذي يعتبر من أهم المصطلحات في عصرنا الحالي، على الرغم من بدايته القديمة في خمسينات القرن الماضي. و يعتمد الذكاء الاصطناعي على تطوير الأنظمة والتقنيات التي تساعد على إنجاز المهام التي تحتاج إلى ذكاء وتفكير مشابه للإنسان، ويعد ChatGPT حالياً ...

إقرأ المزيد

5 تهديدات بالأمن السيبراني ضد القطاع الصحي في عام 2021

5 تهديدات بالأمن السيبراني ضد القطاع الصحي في عام 2021 يشتهر القطاع الصحي بكونه أحد الجهات المستهدفة الرئيسية للمهاجمين وبحلول عام 2020 احتل هذا القطاع المرتبة السابعة بين القطاعات الأكثر تعرضًا للهجوم. وللأسف، شهدت المستشفيات والعيادات والمختبرات الطبية ارتفاعًا في هذه الهجمات في العامين الماضيين. ومع انتشار وباء Covid-19، استغل المهاجمون هذا الوقت الحساس وأطلقوا العديد من خططهم المدمرة، حيث يتم التحريض على هذه الهجمات بشكل أساسي لتحقيق مكاسب مالية إما لبيع البيانات المسروقة أو طلب فدية مالية من الضحايا لتمكينهم من العودة إلى البيانات الخاصة بهم. على سبيل المثال: في نهاية عام 2020، تم شن هجوم إلكتروني كبير على ...

إقرأ المزيد

مفهوم التصيد الصوتي

التصيد الصوتي: الخدعة الصوتية الخفية لا تقع في شبكتها في عصر التقنيات الرقمية، تتطور فيه أساليب الاحتيال بسرعة، ومن بين هذه الأساليب الخبيثة، يبرز التصيد الصوتي كأداة فعالة يستخدمها المحتالون لاستدراج الأفراد والتلاعب بهم عن طريق المكالمات الهاتفية. في هذا المقال الشامل، سنتعرف على معنى التصيد عبر الصوت، والمخاطر المرتبطة به، والطرق الفعالة لحماية نفسك من هذه الهجمات الخبيثة ما هو التصيد الصوتي؟ يشير إلى الممارسة الاحتيالية لاستخدام خدمات الهاتف لخداع الأفراد وتصيدهم لاستخراج المعلومات الشخصية والمالية منهم. غالبًا ما يتنكر المحتالون بأنهم منظمات موثوقة أو أشخاص ذوي مصداقية لكسب ثقة ضحاياهم، من خلال توظيف تقنيات الهندسة الاجتماعية ...

إقرأ المزيد

التهديدات الداخلية و الأمن السيبراني

التهديدات الداخلية في الأمن السيبراني تميل المنشآت عادةً إلى التركيز فقط على وضع تدابير أمنية للتهديدات والاختراقات المحتملة التي تسببها أطراف خارجية في الأمن السيبراني . ومع الأسف، فإنهم يلغون احتمالات قيام موظف موثوق به بشن هجوم إلكتروني ضد الشركة، مما أدى إلى تأثر 34٪ من الشركات بتهديد من الداخل وبشكل سنوي. ذلك يترك المنشأة عرضة للخطر ويُنظر إليها على أنها هدف سهل للتهديدات الداخلية والخارجي. كل من يستطيع الوصول إلى البيانات الحساسة بشكل مصرح، سواء كان موظفًا أو شريكًا، يُعتبر تهديدًا داخليًا، والفرق هو إما أن يكون لديه نية خبيثة أو مهمل. استمر في القراءة لمعرفة المزيد عن نوعي التهديدات ...

إقرأ المزيد

حيل جديدة في الهجمات السيبرانية بعد الجائحة العالمية

حيل جديدة في الهجمات السيبرانية بعد الجائحة العالمية مع انتشار كوفيد-19 وتأثيره على العالم، كذلك انتشرت الهجمات السيبرانية. منذ بداية عام 2020، تغيرت حياة الناس بشكل جذري، ولكن بشكل خاص الموظفين والطلاب. أصبح التعليم والعمل من المنزل عبر الإنترنت هو المعيار الجديد، ويحتاج الأشخاص إلى إجراء هذا التعديل الجديد أثناء مواجهة تهديدات وتكتيكات جديدة من المخترقين. قبل الجائحة، كانت الهجمات السيبرانية تمثل مشكلة مستمرة، ولكن مع توفر المزيد من المعلومات التعليمية حول كيفية التعرف على حيلهم، أدت إلى انخفاض نسب عمليات الاحتيال الناجحة. ولكن الآن، تطور هؤلاء المجرمين مع استراتيجياتهم التي تتوافق مع احتياجات المجتمع الحالية ونقاط ضعفهم، وتشمل بعض ...

إقرأ المزيد

الفرق بين هجمات التصيد الاحتيالي

الفرق بين هجمات التصيد الاحتيالي يعد التصيد الاحتيالي من أخطر الهجمات الإلكترونية التي يستخدمها المجرمون لسرقة المعلومات الشخصية والمالية للأفراد والشركات. ومع استخدام الإنترنت والتقنية في حياتنا بشكل يومي، تزداد الهجمات التي تستهدف الأفراد والمؤسسات. تتضمن هجمات التصيد الاحتيالي استخدام الخدع والأساليب الاحتيالية لإيهام الأفراد بأنهم يتفاعلون مع جهة موثوقة وغير مشبوهة، مثل: البنوك، شركات البريد الإلكتروني، أو حتى مواقع التواصل الاجتماعي. فما هو الفرق بين هجمات التصيد الاحتيالي؟ وكيف يمكن للأفراد والمؤسسات حماية أنفسهم من هذه الهجمات؟ هذا ما سنتحدث عنه في هذا المقال. ماهي أشهر أنواع التصيد الاحتيالي؟ من أشهر أنواع التصيد الاحتيالية التالي: التصيد الاحتيالي من ...

إقرأ المزيد

دليلك الشامل ل 2023 في بوابة الرسائل والإشعارات

دليلك الشامل ل 2023 في بوابة الرسائل والإشعارات أحد التطورات البارزة هذه الأيام هو تطور وسائل الاتصال ومع التقدم الملحوظ في التقنية، بما في ذلك بوابة الرسائل والإشعارات حيث يتم اكتشاف طرق جديدة يوما بعد يوم لتتماشى مع متطلبات الفرد وخاصة مع آلية العمل عن بعد، والتي تمنعنا عن مقابلة الأفراد وجها لوجه كما كنا نفعل بالسابق. وعلى أي منشأة أن تأخذ هذا التطور بعين الاعتبار لمواكبة الاتجاهات الحالية ولتلبية رغبة الأفراد لأن وسيلة تواصلنا مع بعضنا البعض تتغير مع تطور التقنية في السابق، كانت المكالمات الهاتفية الأكثر شيوعا للمنشآت للتواصل مع عملائها، ولكن أثبتت الإحصائيات أن 87% من أصل 97% عميل يرفضون المكالمات من المنشآت أو لا يقومون بالرد عليها إما بسبب عدم ...

إقرأ المزيد

Push Authentication : عصر جديد في التحقق من الهوية متعدد العناصر

وداعاً لكلمات المرور و رموز التحقق! تعرف على تقنية الـ Push Authentication من السهل أن تتعرض كلمة المرور الخاصة بك إلى الاختراق من خلال هجمات التصيد الإلكتروني، حتى وإن كانت تتوافق مع معايير الأمن السيبراني لكلمات المرور القوية وحتى لو كانت صعبت التوقع لذلك لا بد لنا أن نتعرف على تقنية Push Authentication. قد يوصيك البعض بأنه يجب عليك استخدام تقنية المصادقة متعددة العوامل او كما تسمى بتقنية التحقق من الهوية متعدد العناصرMulti-Factor Authentication (MFA)) لزيادة الأمان الخاص بك. والتي تعرف على أنها، عملية تسجيل الدخول إلى حسابك من خلال خطوات متعددة. حيث تتطلب منك إدخال معلومات أكثر وليس كلمة ...

إقرأ المزيد